Gli autori delle minacce informatiche adattano tattiche, tecniche e procedure (Ttps) ai diversi contesti operativi, con lo scopo di raggiungere più velocemente i propri obiettivi. E’ un approccio “virtuoso” anche in relazione all’esigenza di non farsi scoprire e di poter agire indisturbati. Per contrastare le tattiche e le tecniche più sofisticate degli attacchi, è quindi indispensabile che le organizzazioni si affidino ad esperti in threat hunting e threat intelligence, stratifichino il rilevamento sugli endpoint (Edr) e le capacità di risposta sfruttando anche le potenzialità dal machine learning e abbiano una visibilità completa sugli endpoint operativi e sulle reti.

Sono i consigli di Crowdstrike in relazione ai risultati dell’ultima edizione Threat Hunting Report 2021. Il rapporto (il nome completo è Nowhere To Hide, 2021 Threat Hunting Report: Insights from the CrowdStrike Falcon Overwatch Team), comprende dati sulle minacce provenienti da Falcon Overwatch, il team Crowdstrike di esperti in threat hunting, con il contributo di Crowdstrike Intelligence e Service. Fornisce uno sguardo sullo scenario delle minacce, sui comportamenti e sulle tattiche dei più importanti attaccanti, oltre a suggerimenti per aumentare la resilienza informatica.

Nel report del 2021, gli esperti in threat hunting di Overwatch hanno identificato direttamente e contribuito a bloccare più di 65mila potenziali intrusioni, approssimativamente si tratta di una potenziale intrusione ogni otto minuti. Soprattutto si registra un incremento del 60% dei tentativi di intrusione in tutti i verticali e nelle diverse aree geografiche, ed allo stesso tempo un calo significativo del tempo medio di breakout ora misurabile in appena un’ora e 32 minuti, tre volte in meno rispetto al 2020. Il tempo medio di breakout, lo ricordiamo, è il tempo necessario ad un intruso per iniziare a muoversi al di fuori del punto di accesso iniziale verso altri sistemi della rete. Nell’indagine, sul resto, è ancora più interessante notare come la crescita maggiore di intrusioni (tra il 2020 ed il 2021) si sia registrata soprattutto nel comparto telco e retail.

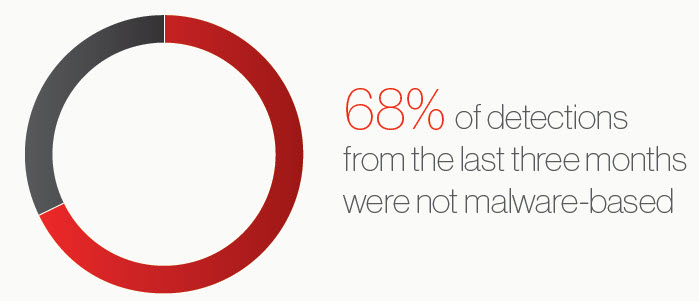

Il rapporto CrowdStrike Falcon OverWatch sottolinea infatti che una massiccia impennata dell’attività di intrusione interattiva prende di mira in particolare il settore delle telecomunicazioni, e si estende a tutte le maggiori aree geografiche associata ad una gamma diversificata di avversari. Soprattutto gli attaccanti usano tecniche sempre più sofisticate e furtive, fatte su misura per eludere i rilevamenti; tra tutti i rilevamenti di intrusion indicizzate da CrowdStrike Threat Graph negli ultimi tre mesi, per esempio, fa impressione che il 68% fosse privo di malware.

Il report svela inoltre che la maggior parte delle intrusioni mirate da parte dei gruppi avversari ha come base Cina, Corea del Nord e Iran. Ed il gruppo cybercrime più prolifico è Wizard Spider con quasi il doppio del numero dei tentativi di intrusione rispetto a qualsiasi altro gruppo. Ultimo ma non meno importante il report evidenzia come gli attori di e-crime specializzati nella violazione delle reti per la vendita dell’accesso ad altri giochino un ruolo importante e in forte crescita per altri attori nel consentire i loro tentativi di intrusione.

© RIPRODUZIONE RISERVATA