Nell’ambito della cybersecurity le strategie di difesa migliorano meno velocemente rispetto all’abilità del cybercrime di aggirarle. E alle aziende spesso manca una vera e propria capacità di approcciare la security con uno sguardo a 360 gradi per capire chi attacca, perché, come e con quali obiettivi e riuscire quindi a prevenire gli stessi quando possibile o comunque a mitigarne le conseguenze. Di fatto manca una vera e propria capacità di governance. Piuttosto capita che con le tecnologie già disponibili si cerca di rimediare alle criticità approntando una sorta di “patchwork tecnologico” che non può rappresentare il miglior approccio al problema. “Il cybercrime – evidenzia senza mezzi termini Andrea Zapparoli Manzoni, Comitato Direttivo, in occasione della presentazione del Rapporto Clusit 2021 – è in evidente vantaggio ma questo non deve portare le aziende a mollare il colpo, quanto piuttosto a fare in modo che la ‘forbice’ non si allarghi ulteriormente”.

Bisogna cercare di superare il gap tra gli investimenti di budget già effettuati nel passato – non più idonei ad indirizzare le sfide – e le esigenze attuali; investire su consapevolezza e resilienza piuttosto che pensare che effettivamente esista una soluzione unica o una tecnologia in grado di risolvere qualsiasi problema.

Anche per questo, puntare sulle competenze ed affidarsi quando serve ai servizi forniti da provider competenti (Mssp), mantenendo in azienda la governance della cybersecurity, sono mosse alla base di una strategia efficace per sostenere le sfide. Zapparoli Manzoni: “Se fino a qualche anno fa si tendeva a lanciare l’allarme – a gridare al lupo, al lupo – è evidente che oggi le aziende, di fatto, sono effettivamente ‘in guerra’”.

Rapporto Clusit 2021, i numeri

Numeri e rilevi contenuti nel Rapporto Clusit 2021 sembrano togliere ogni dubbio con un primo riferimento allarmante: i danni economici globali alla sicurezza cyber valgono due volte il Pil italiano (un valore pari a 1.651.595 milioni di euro, stima Istat).

Il report offre una panoramica completa sulla cybersecurity, sulla scorta dell’analisi delle fonti pubbliche disponibili. E’ il frutto del lavoro di oltre un centinaio di professionisti che operano nell’ambito dell’Associazione per la Sicurezza Informatica in Italia e dal 2011 fornisce, su base semestrale, il quadro aggiornato ed esaustivo della situazione globale dei crimini informatici, evidenziando i settori colpiti, le tipologie e le tecniche d’attacco più utilizzate, sulla base degli attacchi gravi di dominio pubblico rilevati ed analizzati nel periodo in esame.

Negli ultimi dieci anni si contano in media 100 attacchi gravi noti, al mese, ma negli ultimi quattro anni il numero di quelli gravi analizzati è cresciuto del 66%, per complessivi 1.871 attacchi gravi nel 2020 (156 attacchi al mese). La seconda metà del 2020 ha visto incrementare in modo considerevole il numero di attacchi mensili, anche in relazione al perdurare dell’emergenza Covid-19. I cybercriminali hanno sfruttato la situazione di disagio collettivo e di difficoltà per alcuni settori – come quella nell’ambito della produzione dei presidi di sicurezza (ad esempio, delle mascherine) – e diverse operazioni di spionaggio sono state compiute a danno di organizzazioni di ricerca correlate con lo sviluppo dei vaccini.

Cresce il numero di attacchi rivolti verso realtà basate in Europa (dall’11% al 17% rispetto al 2019) ed è attribuibile al cybercrime circa l’81% di essi, con in crescita – da evidenziare – quelli che hanno come scopo lo spionaggio o il sabotaggio (dal 12% al 14%). Gli obiettivi, per quanto riguarda la distribuzione delle vittime, sono quanto mai variegati (vedi figura sotto).

Gli attacchi su obiettivi multipli, con il 20%, superano per il terzo anno consecutivo quelli indirizzati al settore governativo (14%) che per cinque anni – fino al 2016 – hanno rappresentato il primo obiettivo. Sono in calo sì rispetto al 2019 gli attacchi su obiettivi multipli, ma restano la prima voce, ed è da notare la conferma degli attacchi rivolti al settore healthcare, terzo obiettivo per importanza cui è riservato il 12% degli attacchi totali con, a seguire l’education (11%).

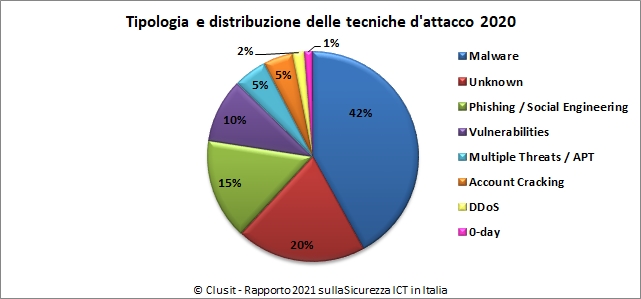

Per quanto riguarda la tecnica degli attacchi, se il malware rappresenta quella più utilizzata (42% del totale), al secondo posto la percentuale del 20% è di fatto riferibile ai data breach seguita dalla categoria degli attacchi phishing e di social engineering (15%).

Questi dati si fanno particolarmente interessanti correlati alle diverse tipologie di malware, perché, per esempio, nel 2020 è riferibile al ransomware il 67% del totale (mentre nel 2019 questa percentuale non superava il 50%). Il 2020 ha visto affermarsi, con questi attacchi, l’utilizzo di dinamiche di doppia estorsione (double extortion). Il cybercrime non solo chiede un riscatto per poter decriptare i dati, ma poiché con tecniche di data breaching si è già impossessato dei dati delle aziende, può minacciare anche un’eventuale pubblicazione delle informazioni e generare così un doppio danno.

Non di minore importanza la valutazione degli attacchi da parte di Clusit in relazione alla loro gravità. In particolare, le variabili che contribuiscono a comporre la valutazione includono l’impatto geopolitico, sociale, quello economico (sia diretto, sia indiretto) e l’analisi del danno di immagine e delle valutazioni costi/opportunità per le vittime. Ecco che nel 2020 gli attacchi con impatto medio rappresentano il 44% del totale, quelli con impatto alto il 33% e quelli di livello critico il 23%.

Il 56% del totale nel 2020 totale evidenzia attacchi quindi di livello, ma in questo caso è anche da notare come quelli più severi siano portati non tanto dal cybercrime (meno del 40% sul totale) quanto piuttosto dai criminali dediti ad azioni di spionaggio e sabotaggio e di information warfare, soprattutto a carico di organizzazioni governative e infrastrutture critiche, attraverso tecniche come Sqli, attacchi zero day, e attacchi Apt. “La varietà, la determinazione, la capacità tecnica e in alcuni casi la ‘cattiveria’ degli attaccanti – commenta Sofia Scozzari, membro del Comitato Scientifico Clusit e coautrice della ricerca – hanno raggiunto livelli inauditi, e impressionano a maggior ragione nel contesto della crisi sanitaria globale che stiamo vivendo”.

Rapporto Clusit 2021, comprende infine anche la fotografia di Fastweb delle evidenze rielaborate dal proprio Soc nel corso dello scorso anno. Si tratta di informazioni provenienti da oltre 6,5 milioni di indirizzi IP pubblici, per circa 36 milioni di eventi di sicurezza registrati.

Ne parla Marco Raimondi, marketing manager – Security, Cloud & IoT dell’azienda che evidenzia “la crescita degli attacchi verso gli endpoint (di fatto i dispositivi dei dipendenti utilizzati per il lavoro remoto)” e “l’impennata degli attacchi Ddos proprio durante i mesi del lockdown (+37% per quantità e +350% per volume degli attacchi per circa 7 Tbps)” ma anche come le misure di difesa possano dimostrarsi “validi strumenti di mitigazione”. E’ calato infatti del 18% il numero dei server in rete senza protezione con un corrispettivo calo del 16% del totale degli attacchi cyber.

© RIPRODUZIONE RISERVATA