I rischi legati al tema della cybersecurity sono in cima alla lista delle preoccupazioni delle aziende. Oggi si può infatti davvero parlare di un vero e proprio conflitto che sfrutta la Rete e si svolge attraverso la Rete e ha come obiettivo le infrastrutture digitali e tecnologiche di ogni tipologia di organizzazione. Crescono le minacce, evolvono le strategie degli attacchi ma migliorano anche le soluzioni per difendersi e soprattutto cresce la sensibilità dei board sul tema. Di fatto si è alzato il livello di attenzione, di quella che può essere definita a tutti gli effetti una vera cyberwar che vede operare attaccanti, difensori e servizi di intelligence.

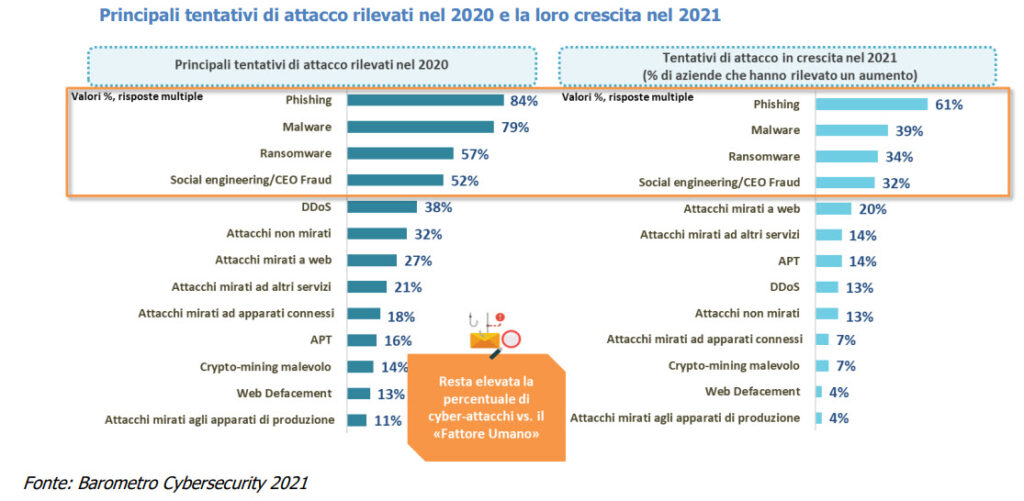

Lo documentano anche le evidenze dell’edizione più recente del Barometro Cybersecurity di NetConsulting cube, che mette in luce, sulla base di diverse fonti dati, come nel corso degli ultimi due anni gli attacchi in Italia sono continuati a crescere in termini di numeri, come dal punto di vista degli impatti, per le aziende come per le pubbliche amministrazioni. Il report del Viminale per il 2021 (nel periodo da gennaio a luglio) conta quasi 5mila attacchi, oltre dieci volte il numero rilevato nello stesso intervallo dell’anno precedente. E solo gli attacchi ransomware verso i sistemi informatici nazionali sono cresciuti addirittura del 400%. Enisa – come riporta il Barometro – individua otto macrocategorie di attacchi, in particolare: ransomware, malware e firmware malevoli, cryptojacking, phishing, data breach e data leaks, attacchi DDoS, quelli basati disinformazione e gli attacchi che sfruttano le configurazioni errate dei sistemi.

Appaiono chiaramente i tratti di uno scenario che chiama in causa tutti gli attori, anche chi viene attaccato che, in alcuni casi, rappresenta addirittura il primo anello debole della catena: basta pensare alle falle informatiche non rimediate, agli errori di configurazione e programmazione, alla disattenzione dei dipendenti.

Durante la pandemia sono state prese di mira tutte le tipologie aziendali, in Italia, anche quelle sanitarie e ospedaliere. Al punto che anche gli organismi di sorveglianza come il Csirt, durante la crisi legata all’emergenza sanitaria, ha inviato un’allerta invitando ad “alzare al massimo i livelli di sicurezza”. Oggi a queste sfide si aggiungono quelle da collegare alla difficile situazione internazionale e la Polizia Postale sottolinea come “le forme di minaccia ibrida, che riguardano eventuali azioni cibernetiche, siano una delle carte spendibili”, in un contesto come quello attuale di vera cyberwar.

Al crescere della digitalizzazione, crescono i rischi. Non si tratta di sperare di non essere attaccati, si tratta semplicemente di farsi trovare pronti. E vale per tutte le tipologie di aziende.

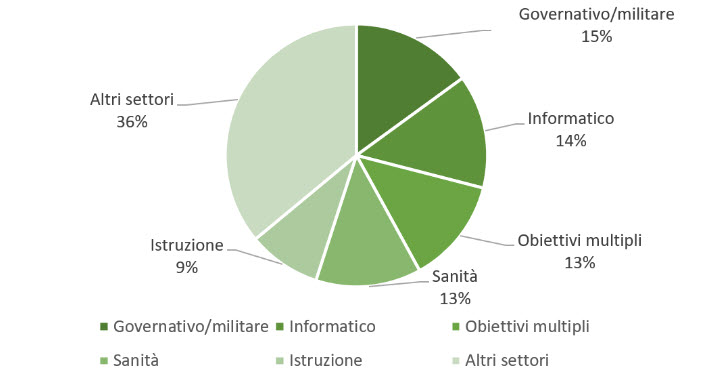

Rapporto Clusit 2022, con i numeri più aggiornati di marzo 2022, lo sottolinea in modo specifico, fotografando per esempio la distribuzione degli attacchi nei diversi verticali, mentre ribadisce come oggi gli attacchi siano ancora più severi e mirati che in passato. Quelli diretti in Europa, superano un quinto del totale (21%, +5% rispetto all’anno precedente), senza tenere conto di quelli dall’avvio del conflitto. Con uno specifico cambio di paradigma secondo il quale oggi il cybercrime non colpisce più in maniera differenziata obiettivi molteplici, ma si concentra su bersagli specifici.

Il percorso delle aziende per diventare cyber resilienti

In allarme, è fondamentale però evitare allarmismi. Si tratta, invece, di intraprendere un percorso strutturato per prevenire, curare e reagire ai danni, in primis, proprio a quelli derivanti da una breccia nei sistemi di sicurezza. Ancora di più, si dovrebbe prendere coscienza del fatto che questa sfida riguarda la postura complessiva dell’azienda nel perseguire i propri progetti di trasformazione digitale. Infatti, il tema della cybersecurity e quello più ampio della cyber-resilience sono strettamente correlati anche con quello della sostenibilità, ambito in cui i professionisti del settore della sicurezza hanno un ruolo attivo.

Spieghiamo meglio questo scenario che per certi aspetti potrebbe sorprendere: la sostenibilità nel suo senso più esteso ben definito dall’acronimo ESG (Environment, Society, Governance) è un tema che attraversa gli aspetti della vita quotidiana di tutti (cittadini, consumatori, lavoratori, aziende for-profit, enti no-profit e pubblico servizio). E’ tema trasformazionale al punto che si potrebbe dire che il “sostenibile sia il nuovo digitale” e sarebbe difficile trovare un piano strategico di aziende di importanza primaria che non includa anche una strategia ESG.

Chiaro che la cybersecurity non sia l’unico problema che interessa in quest’ambito, ma evidente anche come le correlazioni siano molto strette. Si pensi alla gestione degli impatti energetici, all’effettiva soddisfazione dei dipendenti che porta a focalizzare con attenzione l’impegno nei task più critici, e ancora, a quanto processi e tecnologia digitale siano funzionali ad abilitare un’effettiva resilienza, a 360 gradi. Alcuni esempi? Per esempio il tema della Business Model Resilience, della Customer Privacy, ovviamente quello della Data Security, della gestione intelligente e sistemica dei rischi. Ecco, per questo la resilienza cyber conta anche nel contesto della sostenibilità aziendale, nel suo complesso.

Investire in cyber-resilienza

Centrale quindi investire in cyber-resilienza, vale soprattutto per i Ciso che si trovano ad affrontare queste tematiche tutti i giorni.

A questo proposito, il report Accenture dal titolo The State of Cybersecurity Resilience 2021, rileva purtroppo che mediamente gli investimenti sulla sicurezza IT sono appena il 15% di tutta la spesa IT a livello globale, mentre dal 2020 a fine 2021 si è verificato il 31% di aumento del numero medio di attacchi per azienda.

Continuano a prevalere gli attacchi indiretti che colpiscono le organizzazioni attraverso terze parti della supply chain, cresciuti dal 44% al 61%. E nonostante la maggior parte degli intervistati abbia fiducia nella cloud security, il 32% dichiara che il tema della sicurezza non è ancora entrato a far parte della “discussione sul cloud”. In questo scenario, secondo Accenture, i cyber-campioni sono le aziende che sanno trovare il giusto compromesso tra cyber-resilienza e obiettivi di business, con un forte allineamento tra cybersecurity e business strategy.

Gli attributi che devono avere queste aziende sono quindi legati alla capacità di rispettare leggi e regolamenti in piena trasparenza e poter dimostrare l’effettiva conformità alle normative (1). I cyber-campioni sono poi aziende consapevoli (2) di quanto una gestione integrata del rischio sia un fattore essenziale per prevenire i danni da attacco cyber e mitigarne le conseguenze e di come questa consapevolezza richieda trasparenza, possibilità di accesso e controllo sui dati, monitoraggio continuo delle vulnerabilità. Per queste realtà poi, essere sicure non vuol dire soltanto evitare i problemi (che è impossibile); vuol dire invece agire in maniera strutturata in caso di attacco e utilizzare la consapevolezza per tappare le falle prima che un malintenzionato possa approfittarne (è la vera sicurezza possibile, 3). Ultimo, ma non meno importante, a fronte di una compromissione, comunque possibile, sarà fondamentale la gestione di processi e procedure che assicurino la continuità operativa (4) anche in condizioni avverse.

Prevenire, monitorare, automatizzare

Tre allora le raccomandazioni strategiche: prevenire, monitorare, automatizzare. Con un dato su tutti a giustificare una strategia di automazione a vantaggio della cyber-resilienza. Secondo Ponemon Institute, c’è una differenza significativa di quasi il doppio tra i costi di un data breach per le organizzazioni che non hanno implementato l’automazione della sicurezza e quelle che invece l’hanno fatto. Un prezzo misurabile in milioni di dollari di differenza, non sono pochi.

Per prevenire, secondo ServiceNow, è importante prima di tutto capire come anticipare e contrastare le mosse di chi attacca. Per questo, l’azienda ha integrato il framework di Mitre Att&ck, che permette di mappare automaticamente sia le vulnerabilità che gli incidenti di sicurezza con le tecniche e le tattiche utilizzate dagli hacker.

La capacità di gestire in modo integrato i rischi richiede poi di riuscire a monitorare in modo continuo infrastrutture, applicazioni, risorse. E ServiceNow affronta questo tema facendo leva su un approccio basato sui vantaggi di una piattaforma, con un’unica base dati ed un’unica architettura che abilita processi di Security Operations (SecOps), così da poter tenere conto del rischio, sempre presente, e del suo possibile impatto, nel caso in cui si verifichi effettivamente un attacco. Infine, l’automazione può aiutare a dare la giusta priorità alle operazioni in risposta alle minacce. Per esempio, grazie all’intelligenza artificiale (AI) è possibile ottimizzare gli sforzi di sicurezza, identificando e trattando rapidamente le minacce, permettendo agli operatori, che lavorano nei centri di sicurezza, di concentrarsi su compiti più complessi.

In questo modo si minimizzano rischi e tempi di downtime. In particolare, per esempio, la soluzione di Security Incident Response di ServiceNow permette di gestire gli incidenti di sicurezza, grazie all’automazione dei processi e alla possibilità di fornire agli addetti le informazioni più rilevanti i in maniera proattiva e al momento giusto. Ma è possibile sfruttare l’automazione anche per ridurre le superfici esposte, abilitare una migliore copertura, prioritizzando le azioni in maniera intelligente, con la consapevolezza di tutti gli attori coinvolti, e con la collaborazione strutturata tra i vari dipartimenti all’interno dell’azienda. Si accelerano così anche tempi di risposta e risoluzione. Con i team in grado di lavorare meglio.

ServiceNow, in primis, è azienda in grado di offrire un esempio di queste best practice, un aspetto fondamentale anche perché proprio ServiceNow offre servizi in cloud. Adottando la soluzione Security Incident Response, l’azienda ha ottenuto miglioramenti del 74% nell’accelerazione del tempo di identificazione (anno su anno); un risparmio di 8.700 ore di lavoro su base annuale, il 46% di ticket di sicurezza gestiti tramite l’automazione.

Non perdere tutti gli approfondimenti della room Digital Workflow by ServiceNow

© RIPRODUZIONE RISERVATA