Cresce l’utilizzo del cloud computing, riconosciuto dalle aziende come architettura in grado di assicurare la business continuity e di garantire la necessaria flessibilità per gestire workload e processi. E proprio l’adozione crescente di architetture cloud ibride, la migrazioni delle applicazioni sulla Rete e l’utilizzo delle risorse aziendale da parte dei dipendenti che lavorano in mobilità contribuiscono a stravolgere la nozione di “perimetro” e di sicurezza, con il concetto di “rete aziendale” che diventa sempre più esteso.

Un approccio tradizionale, basato sulla difesa perimetrale e sull’utilizzo di risorse fisiche on-premise costose da gestire e da aggiornare, non è in grado di garantire la sicurezza necessaria, tanto più in uno scenario complesso per la cybersecurity, come quello attuale, che vede gli aggressori acquisire una serie di vantaggi proprio in relazione all’estensione della superficie di attacco.

Questi vantaggi sono ben evidenziati nel report Stato degli Attacchi Criptati 2020 di Zscaler, pubblicato da ThreatLabZ, il team dei ricercatori dell’azienda che svela le tecniche emergenti, l’ampia varietà dei settori industriali coinvolti, come gli attaccanti siano oggi in grado di sfruttare a proprio vantaggio canali crittografati per aggirare i controlli di sicurezza legacy.

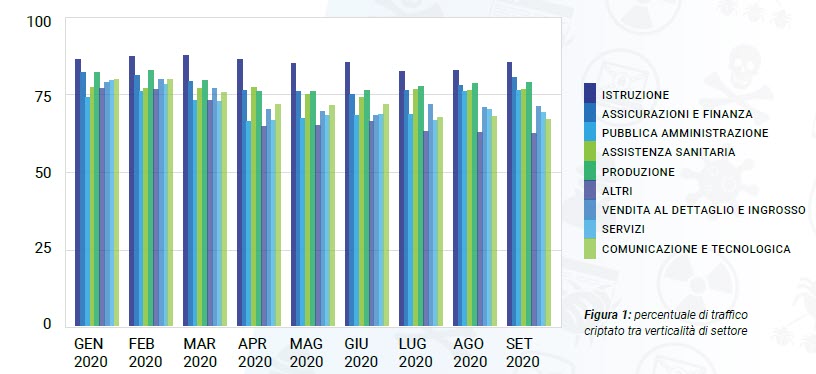

Il report si basa sulle informazioni che provengono da oltre 6,6 miliardi di minacce nascoste all’interno di traffico criptato rilevate, identificate e fermate nel cloud da Zscaler tra gennaio e settembre 2020: sanità (con 1,6 miliardi di minacce criptate identificate

e bloccate), seguita dal settore finanziario e manifatturiero, finanza e assicurazioni, manifatturiero, pubblica amministrazione, sono i principali settori nel mirino delle minacce basate sulla tecnologia SSL/TSL.

La crittografia del traffico Internet – tramite SSL (Secure Sockets Layer), e TLS (Transport Layer Security) – rappresenta lo standard globale per la protezione dei dati in transito e oltre l’80% del traffico Internet attuale è criptato ma anche i criminali usano la crittografia per nascondere malware e altri exploit; significa che il traffico che passa attraverso i canali criptati non può più essere attendibile semplicemente in virtù di un certificato digitale.

Nel periodo analizzato in particolare Zscaler ha rilevato un’impennata del ransomware, con un incremento di cinque volte degli attacchi sul traffico criptato e attacchi di phishing con un picco di quasi 200 milioni nei primi nove mesi del 2020: il settore manifatturiero è il più colpito (38,6%), seguito dai servizi (13,8%) e dalla sanità (10,9%), mentre il brand preso più di mira per gli attacchi di phishing basati su SSL è risultato Microsoft, anche per l’esteso utilizzo delle tecnologie di Redmond.

Interessante, inoltre, tra le altre evidenze, il rilievo per cui il 30% degli attacchi basati su Ssl sono stati sferrati attraverso fornitori di servizi cloud affidabili: i criminali informatici continuano ad elaborare tecniche sempre più sofisticate per evitare di essere scoperti, approfittando della reputazione di fornitori di cloud affidabili come Dropbox, Google, Microsoft e Amazon per distribuire malware su canali crittografati. Per esempio, il 30% di tutti gli attacchi con base Ssl si nascondono nei servizi di collaborazione, come Google Drive, OneDrive, Aws o Dropbox.

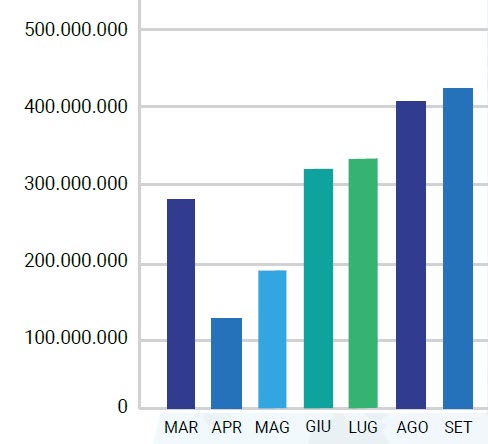

Proprio i servizi di archiviazione si rivelano un importante “veicolo” per gli attacchi. Si tratta di servizi vantaggiosi per la condivisione dei file tramite trasmissione basata su SSL, ma gli attaccanti sfruttano l’incapacità delle organizzazioni di ispezionare il traffico SSL su larga scala e lanciano attacchi che sembrano provenire da questi servizi. Solo da marzo a settembre Zscaler ha bloccato due miliardi di minacce nel traffico criptato provenienti da contenuti dannosi ospitati su Google, Aws, Dropbox e OneDrive. Minacce quasi raddoppiate tra marzo e settembre e che rappresentavano quasi il 30% di tutte le minacce SSL/TLS criptate in quei mesi.

Da una parte quindi si registra come i criminali informatici abbiano migliorato in modo significativo i metodi che utilizzano per distribuire il ransomware, ad esempio, all’interno di un’azienda che utilizza traffico crittografato e quindi l’importanza dell’ispezione SSL per la difesa dell’azienda; dall’altro l’importanza di una strategia di difesa più livelli che supporta completamente proprio l’ispezione SSL ed assicura che le imprese siano protette dall’escalation di minacce che si nascondono nel loro traffico crittografato e nell’utilizzo delle risorse cloud.

Zscaler, approccio Zero Trust alla sicurezza

Proprio una strategia di difesa a più livelli è tra i punti di forza della proposta Zscaler che esegue l’ispezione SSL su larga scala, aiutando le aziende a connettere in modo sicuro gli utenti ovunque si trovino. In particolare, Zscaler aiuta le aziende ad accelerare la trasformazione digitale, in modo che i clienti possano essere più agili e sicuri a partire da un approccio Zero Trust. Entriamo nei dettagli.

Zscaler è considerato leader nella sicurezza in cloud come indicato dal quadrante magico di Gartner relativo ai Secure Web Gateways che ne ha valutato le migliori funzionalità per la completezza di visione e la capacità di esecuzione per esempio per le soluzioni Zscaler Internet Access (ZIA), il servizio che trasforma le reti con l’Internet cloud-based e protezione Web per tutti gli utenti, indipendentemente da dove si trovino.

Con la maggior parte del traffico aziendale che oggi è criptato per preservare la conformità per tutti gli utenti, dentro e fuori dalla rete, l’approccio Zscaler prevede la possibilità di decrittografare, rilevare e prevenire le minacce in tutto il traffico SSL con un proxy nato sul cloud che ispeziona tutto il traffico per ogni utente.

In questo modo è possibile mettere in quarantena gli attacchi sconosciuti e bloccare il malware, sfruttando l’AI che confina i contenuti sospetti per sottoporli all’analisi (con i relativi vantaggi rispetto ad un approccio passthrough basato su firewall).

L’obiettivo dell’azienda è quello di garantire una sicurezza coerente a tutti gli utenti e in tutte le sedi, a livello di rete, di utilizzo delle applicazioni e delle risorse cloud per assicurare che tutti dispongano dello stesso livello ottimale di sicurezza in ogni momento, sia che siano a casa, in sede o in viaggio, oltre a ridurre la superficie di attacco, partendo da una posizione Zero Trust, che annulla le possibilità di “movimenti laterali”.

Le app sono invisibili agli aggressori e gli utenti autorizzati accedono direttamente alle risorse necessarie, non all’intera rete.

Per prevenire gli effetti delle minacce criptate servono quindi scalabilità e prestazioni che possono essere fornite solo da un’architettura nata sul cloud, basata su proxy, come Zscaler Zero Trust Exchange.

Si tratta di una piattaforma di sicurezza cloud based che soddisfa i requisiti di decrittografia e ispezione scalando elasticamente le risorse di elaborazione, e fornisce un’applicazione coerente delle policy in più sedi. In particolare Zscaler esegue l’ispezione SSL su larga scala come parte della propria piattaforma di servizi e, con l’aumentare del traffico, non richiede apparecchi di applicazione da dimensionare, ordinare o spedire. In uno scenario in cui nessun settore è immune dalle minacce, ispezionare anche il traffico criptato in cloud è un passaggio critico. Una soluzione in grado di supportare l’ispezione SSL si rivela essenziale per garantire che le aziende siano protette dall’escalation delle minacce che si nascondono nel loro traffico criptato. E’ quanto offre la piattaforma Zscaler Zero Trust Exchange che già protegge migliaia di clienti dagli attacchi informatici e dalla perdita di dati, grazie alla connessione sicura di utenti, dispositivi e applicazioni in qualsiasi luogo

Zscaler Zero Trust Exchange è distribuita in più di 150 data center a livello globale, è basata su SASE e rappresenta la più grande piattaforma di cloud security in linea del mondo. Inoltre, in uno scenario in cui Internet si rivela come rete vulnerabile esattamente allo stesso modo della rete aziendale e può essere sfruttata dai criminali informatici per diffondere malware, Zscaler con Zero Trust Network Access (ZTNA) permette di stabilire una connessione diretta alle singole applicazioni con tutti i vantaggi del caso. Collegando gli utenti autorizzati alle risorse loro dedicate, senza aprire l’intera rete per fornire l’accesso a un’applicazione, si ristabilisce un “circuito” di fiducia, un elemento importante per l’impresa senza confini. Un tale paradigma di sicurezza raggiunge lo stesso risultato e supporta una cultura del lavoro più agile allo stesso tempo.

Zscaler per la sicurezza cloud

Oggi il 90% delle aziende espone inutilmente i servizi cloud e meno del 10% rispetta la conformità alle normative, un’insufficiente protezione attiva e superfici di attacco esposte continuano quindi ad essere motivo di preoccupazione per la sicurezza degli ambienti cloud aziendali. In particolare, il team ThreatLabZ di Zscaler, ha riscontrato i seguenti problemi relativi alle misure di protezione del cloud per le aziende: da una parte la mancanza di misure di base per la protezione della piattaforma, con il 63% che non utilizza l’autenticazione a più fattori, il 78% che non disabilita l’accesso pubblico all’archiviazione in cloud e il 92% che non registra gli eventi in modo sufficiente per le indagini forensi; dall’altra i gruppi responsabili della sicurezza delle reti sono troppo permissivi, con il 26% che espone pubblicamente le interfacce di gestione e il 5% dei carichi di lavoro completamente aperti a Internet.

Le reti flat aperte quindi espongono inutilmente le aziende al movimento laterale delle minacce, con l’87% dei percorsi di rete consentiti mai utilizzati in segmenti di grandi dimensioni. Zscaler Cloud Protection quindi è in grado di identificare e risolvere automaticamente questi problemi e la maggior parte delle altre sfide legate alla sicurezza del cloud pubblico. Rispetto alla migrazione della sicurezza dei data center legacy verso il cloud, Zscaler sfrutta l’automazione, policy aziendali chiare e accesso in base al privilegio minimo per offrire una riduzione del 90% delle policy di sicurezza e una diminuzione dei costi pari o superiore al 30%.

In un contributo dedicato specifico entriamo nei dettagli della proposizione tecnologica completa spiegata dagli stessi esperti di Zscaler, ma già in questo contributo è importante evidenziare come la protezione per la sicurezza dei carichi di lavoro in cloud sia indirizzata dall’azienda proprio attraverso Zscaler Cloud Protection che semplifica e automatizza la protezione dei carichi di lavoro di qualsiasi piattaforma cloud e tra qualsiasi cloud.

La soluzione riduce al minimo la superficie di attacco e automatizza le policy di sicurezza applicate a livello globale attraverso le impostazioni multicloud delle aziende. Ciò estende l’approccio Zero Trust ai carichi di lavoro in cloud, offrendo le stesse elevate prestazioni e l’affidabilità su cui già possono contare oltre 4.500 clienti Zscaler per proteggere le applicazioni private e l’accesso a Internet. La sicurezza nel cloud è, in ultima analisi, il modo in cui risolvere la sfida della sicurezza dell’impresa senza confini.

Per saperne di più scarica il whitepaper: Stato degli Attacchi Criptati nel 2020

Leggi tutti gli approfondimenti della Securing Cloud Transformation Room

© RIPRODUZIONE RISERVATA