La disponibilità di dati rappresenta un presupposto imprescindibile a supporto dell’operatività ed evoluzione di qualunque processo aziendale. In un contesto in cui le minacce cyber e le calamità naturali si moltiplicano mettendo in pericolo il patrimonio informativo aziendale, per le imprese diventa fondamentale investire nella sistematizzazione, organizzazione e protezione dei dati.

Nelle aziende che indirizzano questi elementi, si assiste ad una sempre maggiore collaborazione tra figure aziendali tecnologiche e di business. Solo grazie alla condivisione di esigenze di varia natura, i dati possono essere adeguamenti gestiti e protetti e, allo stesso tempo, possono sostenere l’operatività e lo svolgimento efficace delle diverse mansioni aziendali.

Importanza della data protection

L’assenza di un adeguato livello di data protection, infatti, può ostacolare l’accesso alle informazioni e aumentare i rischi di perdita dei dati.

Il mancato accesso a informazioni e dati aziendali genera a cascata conseguenze negative sul business, dalla gestione dei processi interni all’erogazione dell’offerta, che possono sfociare nell’interruzione, più o meno estesa nel tempo, delle attività.

La ripresa e ripartenza da eventi che determinano fenomeni di data leakage richiede un’enorme quantità di tempo e risorse, la necessità di attingere ai fondi dell’organizzazione per rivedere il business e per gestire i gravi danni all’immagine.

Non sorprende, quindi, che le aziende stiano investendo in misura crescente in strumenti IT che, da un lato, siano in grado di facilitare l’accesso ai dati aziendali e di proteggerli – garantendo quindi la business continuity – e, dall’altro, consentano di effettuare la ripartenza a seguito della possibile violazione dei dati – in linea con strategie di disaster recovery.

A questo proposito, le indagini di NetConsulting cube rilevano un sempre maggior ricorso a servizi cloud per l’archiviazione, il backup e il disaster recovery dei dati e all’adozione di soluzioni di cybersecurity per la detection tempestiva di possibili attacchi e vulnerabilità e per la difesa del patrimonio aziendale di dati.

Accesso, archiviazione e recupero dati sempre più cloud-based

Da una survey svolta recentemente da NetConsulting cube su un campione di circa 60 aziende emerge che l’utilizzo dei servizi cloud è trainato – sia ad oggi che in previsione – da tematiche infrastrutturali e, in particolare, dall’esigenza di conservare e archiviare i dati in modo da garantire la continuità aziendale e la ripresa delle attività business in caso di eventi disastrosi.

I servizi di backup as a service sono servizi di backup su cloud aziendale completamente gestiti da provider esterni. In genere, le aziende premiano l’opportunità di archiviare i dati off-site e di eseguire il backup dei dati critici su Internet. Le soluzioni BaaS sono progettate per l’archiviazione a lungo termine a costi contenuti di grandi quantità di dati. Per questo motivo, tendono ad essere più lenti nel ripristino dei dati rispetto a una tipica soluzione di ripristino di emergenza. I servizi di storage as a service permettono l’archiviazione dei dati grazie all’utilizzo di risorse infrastrutturali la cui disponibilità è regolata dalla sottoscrizione di specifici abbonamenti.

I servizi di disaster recovery as a service consentono alle aziende di uscire rapidamente dalle peggiori situazioni possibili. Velocità di ripristino e riduzione al minimo, o prevenzione totale, della perdita di dati e delle applicazioni sono gli elementi più importanti di questa tipologia di servizio. Con il DRaaS è, infatti, possibile creare una copia dei dati memorizzati e dell’intero sistema operativo, ovvero applicazioni, server e qualunque altro tipo di dotazione tecnologica. In caso di perdita dei dati, una azienda che utilizza DRaaS è in grado di fornire una copia virtuale basata su cloud dell’intero sistema a cui è possibile accedere immediatamente. L’Rto (Recovery Time Objective, ovvero la velocità necessaria per il ripristino) e l’Rpo (Recovery Point Objective, ovvero la frequenza con la quale occorre effettuare i backup e quale tipologia di backup è necessaria) sono i parametri tecnologici più importanti di questa tipologia di servizi.

Governo e risposta alle vulnerabilità per proteggere i dati

In ambito cybersecurity, le iniziative messe in atto dalle aziende italiane per la difesa e protezione dei dati sono prevalentemente dirette a monitorare con efficacia i tentativi di intrusione e di attacco, a valutare le vulnerabilità dei sistemi aziendali e a migliorare il livello di protezione dell’organizzazione. A questo proposito, l’ultima edizione del Barometro Cybersecurity, indagine svolta da NetConsulting cube su un panel di 70 tra aziende, enti e istituti sanitari, restituisce un quadro complessivamente positivo, pur in presenza di aree di miglioramento, relativamente alle iniziative in ambito detection e difesa e protezione dei dati.

Per quanto riguarda l’area detection e difesa, i risultati del Barometro indicano – in prima battuta – una buona incidenza di Soc interni, in affiancamento a Soc esterni, per il monitoraggio dei rischi e di soluzioni per la copertura di sistemi di ambienti critici dalla minaccia di malware e altre advanced persistent threat.

Secondariamente, i partecipanti al Barometro hanno mostrato una forte attenzione su attività di vulnerability assessment e, in misura inferiore, di penetration test in relazione a endpoint fissi e ambienti IT più tradizionali, quali server e applicazioni. Sempre a livello di endpoint e di rete, il Barometro ha anche rilevato l’adozione di soluzioni di endpoint detection & response che consentono di monitorare e rilevare eventi avversi.

Va, inoltre, segnalata la creazione – da parte di poco più della metà del campione – di team dedicati alla threat intelligence, ovvero all’analisi di dati provenienti da diverse fonti che consentano di acquisire informazioni di contesto e di scenario e di elaborarle e correlarle in modo da avere una visione estesa ed esaustiva delle possibili minacce.

Infine, il Barometro mette in luce una crescente propensione ad adottare soluzioni di cybersecurity che permettano un incremento del livello di detection e difesa nei contesti digitali più innovativi. Tra le aree di attenzione in tal senso, si segnala l’ambito della Cloud security, la gestione della sicurezza lungo le supply chain, la progettazione e adozione di ambiente IoT e OT secondo principi di sicurezza e, in prospettiva, la protezione di ambienti 5G.

Relativamente alla protezione dei dati e alla compliance con il Gdpr, le organizzazioni mostrano un buon avanzamento delle attività relative all’implementazione di soluzioni di backup e restore, alla gestione e segnalazione di data breach entro 72 ore e all’adozione di criteri di data protection by design e default. Le procedure di audit svolte sui dati sono abbastanza diffuse all’interno del campione. Prevalgono le procedure di audit che riguardano il rispetto del regolamento Gdpr all’interno delle aziende. Le attività di valutazione d’impatto sulla protezione dei dati (Dpia) sono svolte, nella maggioranza dei casi, per i soli progetti per cui sono obbligatorie e, in misura inferiore, per tutti i progetti.

Sulla base di questo scenario così dinamico, la strategia cybersecurity di aziende ed enti appare polarizzata sulla necessità di testare e valutare la vulnerabilità dei propri sistemi. Tra le priorità si sta, quindi, assistendo ad un aumento dell’attenzione sulle attività di penetration test e di business impact analysis.

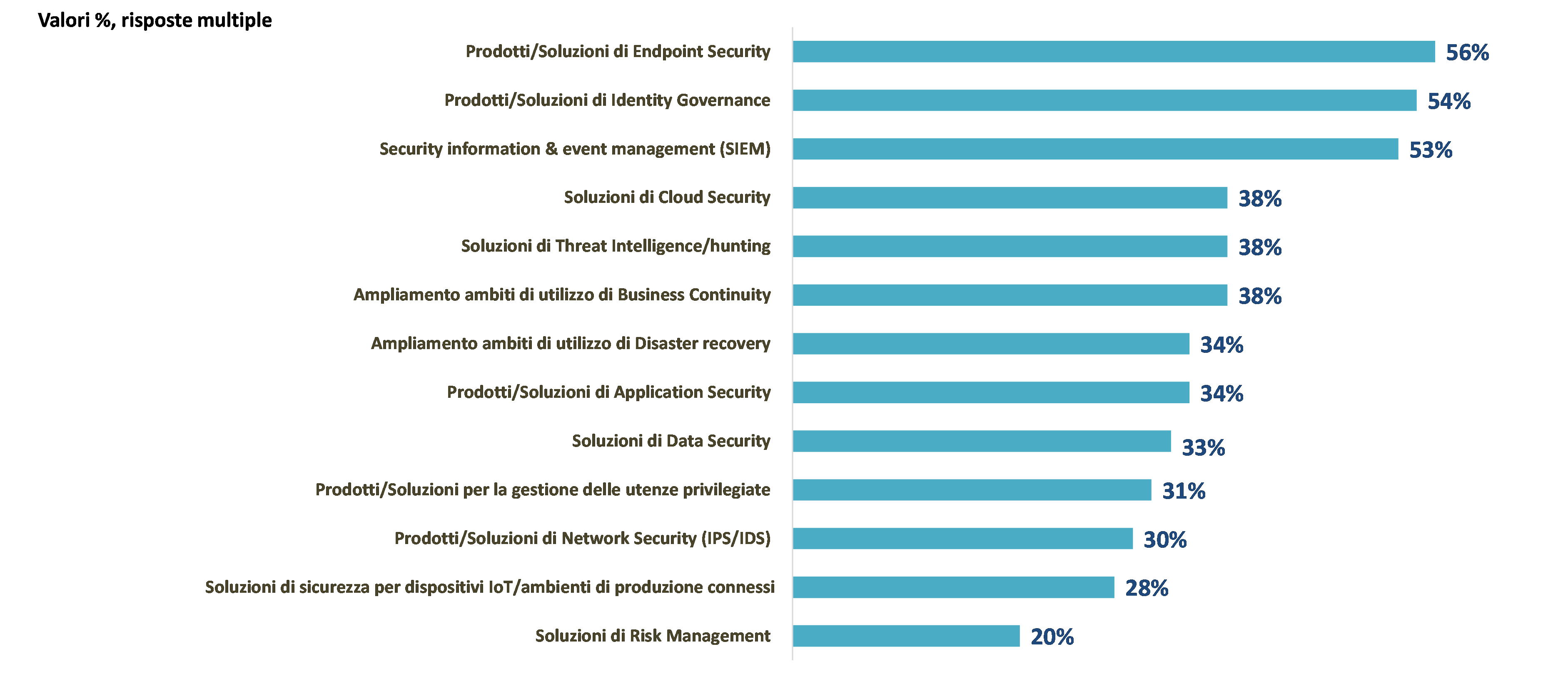

I principali ambiti d’investimento sono guidati dalla diffusione del remote working, dalla crescente digitalizzazione e dalla conseguente crescita di minacce e attacchi. Si segnala, in particolare, l’adozione di soluzioni di endpoint security e di identity governance e di siem ed un crescente focus sulla cyber threat intelligence e sui principi di security by design.

Capacità di interlocuzione e integrazione tecnologica

Dalle rilevazioni di NetConsulting cube il tema della data protection appare, quindi, estremamente articolato e pervasivo all’interno dei contesti aziendali. L’esigenza di indirizzare questo ambito tecnologico, infatti, riguarda responsabili sia business che tecnologici e richiede l’adozione di una gamma eterogenea di soluzioni polarizzate su cloud e cybersecurity. Alla luce di queste evidenze, nel richiedere il supporto di fornitori esterni, le aziende premiano le realtà che hanno una buona capacità di interlocuzione con figure IT e business e che sono in grado di integrare soluzioni di varia natura e di erogare servizi in linea con le diverse situazioni.

In genere, le figure IT più interessate alla data protection sono i Cio/ responsabili sistemi informativi, gli IT manager in ambito infrastrutturale e i Ciso. In ambito business, invece, l’attenzione verso la data protection caratterizza, in particolare, Cfo, responsabili di produzione e Lob, legal manager e, soprattutto nelle realtà più piccole, top manager. I fornitori devono, quindi, essere abili a modulare i messaggi a seconda delle figure con cui interloquiscono dosando in modo efficace aspetti business e tecnologici:

- per gli interlocutori IT, la domanda di servizi di data protection è riconducibile, prevalentemente, ad elementi legati all’adeguatezza del livello di sicurezza interno all’azienda relativamente sia al possibile accesso indesiderato ai dati aziendali sia alla loro compromissione. In tal modo, aumenta l’efficacia della gestione della sicurezza e sono ridotti al minimo gli eventuali interventi necessari per una ripartenza totale o parziale degli ambienti di produzione;

- nel caso di figure business, devono essere sottolineati elementi legati alle perdite economiche e di produttività nonché alla mancata concretizzazione delle strategie aziendali derivanti dalla possibile interruzione totale o parziale delle attività (Top management/ proprietà, Cfo, responsabili di produzione), al danno reputazionale – difficilmente quantificabile ma con esiti potenzialmente devastanti (Top management/ proprietà e prime linee) e ai costi relativi al supporto ad indagini forensi (Legal manager).

Per quanto riguarda l’offerta tecnologica, i provider devono mettere a disposizione una gamma ampia di servizi (cloud, managed service, system integration), funzionali all’erogazione e integrazione di un insieme articolato di soluzioni rispondenti alle diverse esigenze di data protection, come ad esempio backup, disaster recovery, Edr, etc. Da questo punto di vista, è indispensabile che i fornitori conoscano il mercato e abbiano competenze specifiche per indirizzare tutti I principali prodotti di mercato, per identificare le soluzioni all’avanguardia e, eventualmente, per svilupparne di nuove.

Infine, è essenziale che i service provider siano estremamente flessibili nell’implementazione dei progetti di data protection e siano in grado di adeguarsi alle esigenze e alle priorità dei clienti e alle loro possibili evoluzioni.

Solo gestendo questi elementi, approccio commerciale, offerta e implementazione, i fornitori possono dare un adeguato supporto e sostenere le aziende utenti allineando le tematiche di data protection alle loro roadmap di sviluppo.

Per saperne di più scarica il whitepaper: Data Protection: semplificare il controllo e la gestione operativa delle architetture

Leggi tutti gli approfondimenti della Room Multicloud & Security by design di Deda Cloud

© RIPRODUZIONE RISERVATA