Le guerre commerciali ed i conflitti hanno sempre caratterizzato la storia dell’uomo. Ed hanno insegnato che “sapere e conoscere” rappresentano vantaggi strategici importanti. L’intelligence, intesa come capacità di raccogliere, analizzare e gestire il controllo della diffusione di notizie e informazioni utili per la tutela della sicurezza, rappresenta un elemento fondamentale per la prevenzione delle attività destabilizzanti.

Dall’intelligence alla cyberintelligence

Oggi, con l’estensione degli scenari digitali, si parla di cyberintelligence proprio ad indicare l’insieme delle procedure e degli strumenti per raccogliere e condividere in modo controllato le informazioni cyber e sulle minacce online, per disporre di una strategia di protezione e di tattiche di intervento ad hoc, allineate all’evoluzione digitale.

Un passo essenziale un approccio corretto alla sicurezza informatica che oggi arriva ad essere sicurezza “tout court”. Spiega così le origini della cyberintelligence anche Alessandro Anselmi, head of Intelligence di Sababa Security. In un panorama geopolitico complesso, come dimostrano gli eventi dell’11 maggio con gli attacchi ai siti di Senato, ministero della Difesa, Istituto Superiore di Sanità lo dimostrano e le successive rivendicazioni dei gruppi Killnet e Legion, e la “call to action” successiva a rilanciare la sfida anche con un attacco DDoS prolungato.

Eventi che hanno portato il Computer Security Incident Response Team (Csirt) italiano ad emettere un’allerta rivolta alle organizzazioni del settore pubblico e privato con la risposta della nostra polizia postale bloccando e analizzando l’enorme quantità di indirizzi IP stranieri che facevano parte degli attacchi DDoS per poi segnalare gli attacchi al Consiglio Superiore della Magistratura, all’autorità doganale e ai ministri degli Affari esteri, dell’Istruzione e dei Beni culturali, tutti indicati nei post di Killnet.

In relazione all’effetto domino del conflitto russo-ucraino sul resto del mondo, è evidente che per certi aspetti si sia di fronte ad una guerra ibrida che riguarda anche il cyberspazio e le infrastrutture digitali. Le aziende sanno che diventare obiettivo di un attacco non è questione di “se” ma di “quando”. E servono piani non solo di risposta, ma anche di prevenzione e di mitigazione, per poter difendersi o comunque reagire in tempi rapidi e tornare operativi senza compromettere la business continuity.

Facile comprendere come, oggi, non si tratti semplicemente di adottare un software o di acquistare un’appliance, ma di individuare un percorso di processo con controlli costanti con un atteggiamento proattivo, condurre regolarmente security assessment e penetration test, ridurre le superfici di attacco.

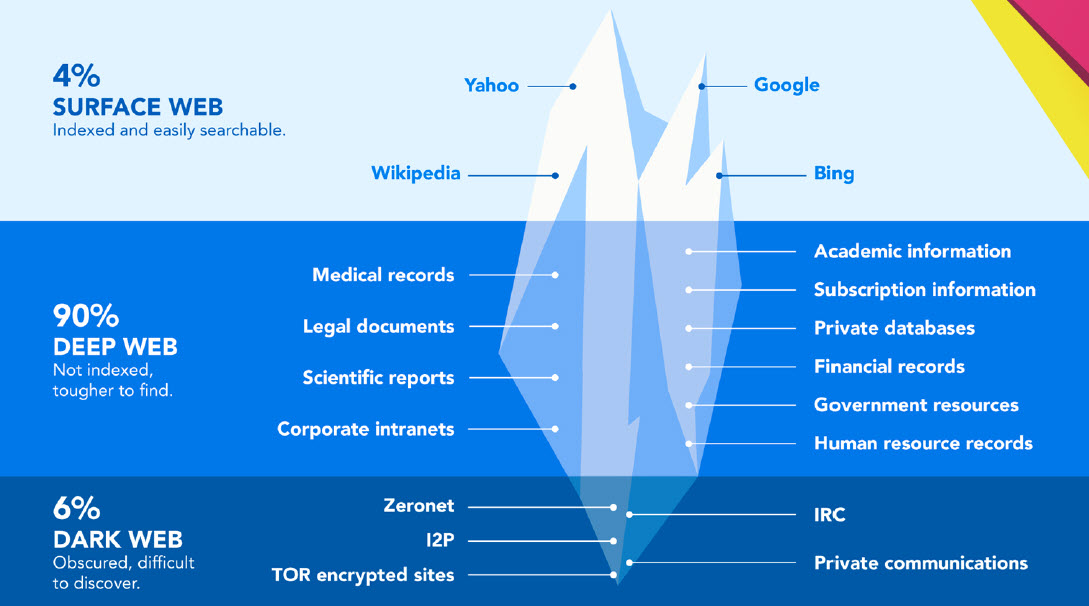

Torna il tema centrale: disporre del maggior numero di informazioni di qualità è fondamentale, così come capire a fondo chi è l’attaccante e come agisce, non basta la semplice “difesa da un attacco DDoS” a rendere virtuose le aziende. Si tratta quindi di conoscere anche quale porzione dei propri dati è disponibile sul Web, quale è esposta nel dark Web, e sviluppare una posizione di sicurezza che potrebbe garantire la continuità aziendale nel caso in cui si concretizzi lo scenario peggiore.

L’approccio di Sababa Security

Sono gli ambiti, quelli analizzati, entro cui si colloca anche la proposta di Sababa Security. Il nome è una parola in slang che ha un significato simile ad Hakuna Matata ed è usata per esprimere entusiasmo e sostegno. L’azienda, italiana, opera come solution integrator di cybersecurity ed offre prodotti di sicurezza, formazione e servizi gestiti per proteggere diversi ambienti IT e OT da minacce cyber, fisiche e cyberfisiche. Si tratta di una giovane realtà, nata nel 2019 a Milano, ora con sedi anche a Genova, Torino e Roma.

Il portfolio dell’azienda mira a coprire le esigenze di tutti i comparti operativi strategici quindi, ed in particolare, oltre ad IT e OT – cui abbiamo già fatto riferimento – quello automotive e government. L’approccio porta in primo piano proprio la centralità della strategia attraverso la proposizione di cybersecurity audit (quindi il security assessment, ma anche test di penetrazione, incident response e intelligence), la declinazione tecnologica, il monitoring (Mdr, Xdr, Soc e Com) e il training.

L’obiettivo di Sababa Security è supportare il cliente lungo tutta la value chain, con un ruolo che, a voler semplificare, si colloca al crocevia del vendor che fornisce tecnologia, del fornitore di servizi e security, del rivenditore e del system integrator così da riuscire a supportare le aziende per approdare ad una postura di sicurezza corretta in base ad esigenze ed obiettivi di business, ma anche in relazione a maturità e budget disponibili.

© RIPRODUZIONE RISERVATA