Crescono le minacce cyber a livello globale, sia in termini di complessità sia di impatto. Nella seconda metà del 2024 si registra infatti una escalation senza precedenti degli attacchi informatici, generati in particolare dall’AI e dalle sue tecniche sofisticate, con un forte aumento delle minacce via e-mail e del ransomware, soprattutto ai danni dei managed service provider.

A evidenziare queste tendenze è l’Acronis Threat Research Unit nel suo report sulle minacce informatiche relative al semestre luglio-dicembre 2024.

Ce ne parlano Denis Valter Cassinerio, senior director & general manager South Emea di Acronis e Irina Artioli, cyber protection evangelist e Tru researcher di Acronis, mettendo in evidenza i rischi più immediati sul mondo della cybersecurity e le strategie per potenziare le misure di difesa.

Un obiettivo, quest’ultimo, che vede Acronis impegnata sul campo: “Le evoluzioni e i trend che osserviamo quotidianamente sono estremamente importanti per la nostra azienda perché supportano il nostro R&D nello sviluppo di soluzioni che vanno nella direzione di abilitare i service provider a garantire protezione alle imprese e al loro business”, afferma Cassinerio, sottolineando come nel solo quarto trimestre del 2024, l’azienda abbia bloccato 48 milioni di Url dannosi sugli endpoint, in aumento del 7% rispetto al 2023.

e-mail e phishing, vettori di infezione

Uno dei dati più allarmanti dell’analisi riguarda gli attacchi veicolati tramite e-mail, in aumento del 197% rispetto allo stesso periodo del 2023, a fronte di un incremento del 21% degli attacchi globali subiti dalle organizzazioni.

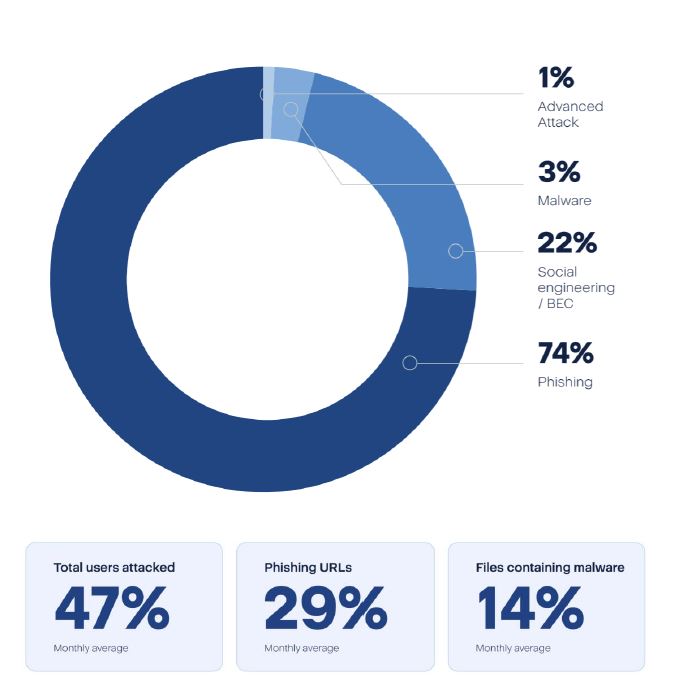

Il phishing si conferma il principale vettore di infezione, nel 74% dei casi. Nel semestre, quasi la metà degli utenti è vittima di almeno un attacco basato su e-mail malevoli; il 31,4% di tutte le e-mail ricevute è spam e l’1,4% contiene malware o link di phishing.

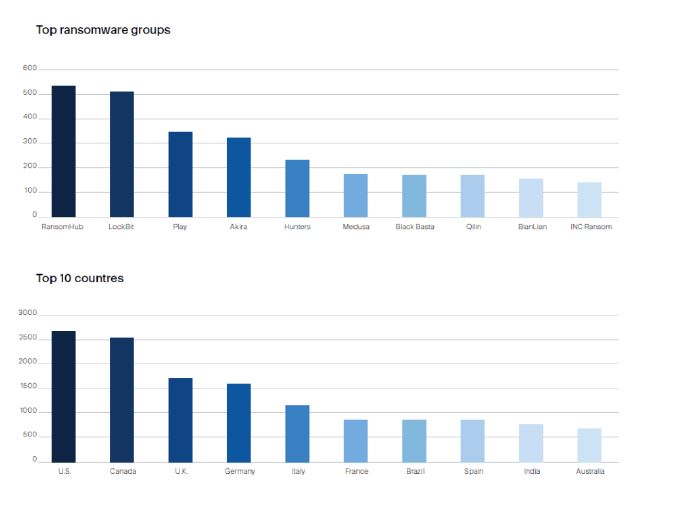

Il ransomware è ancora tra le minacce più insidiose: nel solo quarto trimestre 2024 vengono segnalati da Acronis 1.712 attacchi, con 580 vittime. Tra i gruppi di hacker più attivi in questo contesto si annoverano RansomHub, Akira, Play e KillSec, mentre il ransomware Cl0p emerge come una delle principali minacce in Italia, con 68 vittime nel solo mese di dicembre. Trasporti, sanità e produzione sono i principali attacchi nell’ambito ransomware a livello globale.

Msp, punti di accesso strategici

Uno scenario in cui i managed service provider diventano punti di accesso strategici per attacchi di portata più ampia. Credenziali rubate, social engineering e attacchi alla supply chain sono le principali tattiche utilizzate da gruppi ransomware altamente specializzati per diffondersi nei sistemi dei clienti e colpire gli Msp con attacchi opportunistici e spesso con accesso a lungo termine sui sistemi di controllo remoto.

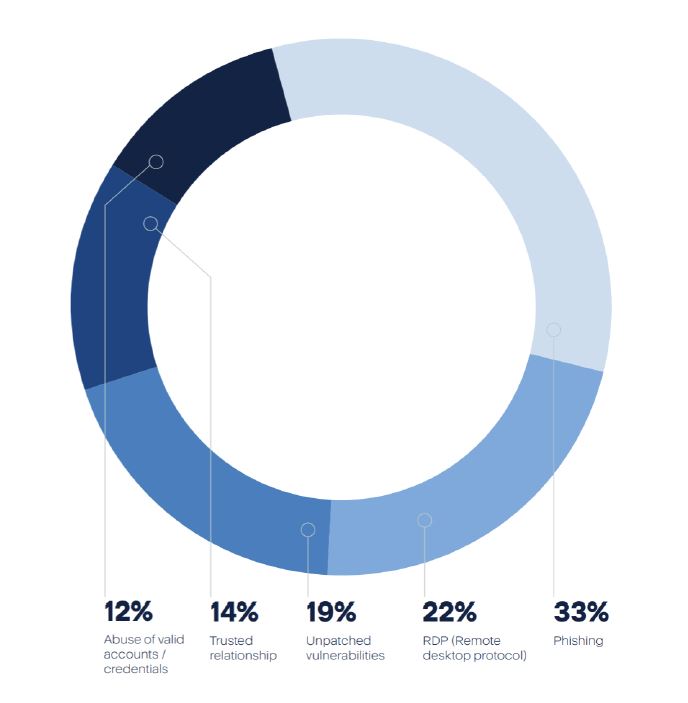

Per violare le reti degli Msp (rileva Acronis sull’intero anno 2024), il vettore di attacco più diffuso è ancora una volta l’email (33%), usata prevalentemente per attacchi di tipo phishing; seguono gli attacchi a Rdp-Remote desktop protocol (22%) e gli attacchi che sfruttano vulnerabilità non corrette (19%). Tutti elementi che dimostrano come il fattore umano sia ancora il punto più critico della sicurezza informatica.

E in merito all’adozione diffusa di strumenti di gestione remota (Rmm), questi se da un lato migliorano l’efficienza operativa delle aziende, dall’altro possono diventare porte d’ingresso per i cybercriminali. “L’ascesa della remotizzazione della sicurezza è inarrestabile ed espone le aziende a nuovi rischi – commenta Cassinerio -; la compromissione di un singolo Msp può infatti mettere in pericolo l’intera supply chain, rendendo necessario un rafforzamento delle misure di difesa e la definizione di best practice per effettuare la remotizzazione del controllo“.

Italia, nel mirino ma virtuosa

L’Italia si posiziona al quinto posto a livello internazionale per numero di attacchi subiti nel 2024; in particolare, nel mese di dicembre, il nostro è tra i paesi più colpiti dagli attacchi malware, dietro solo a Emirati Arabi Uniti e Singapore.

Gli attacchi ransomware aumentano del 7% nella seconda metà del 2024 rispetto al 2023, con il gruppo Ransom Hub che rivendica oltre il 12% degli attacchi in Italia, confermandosi una delle minacce più attive e pericolose. Lo sottolinea Artioli, riportando il caso di Bologna FC finita nel mirino di questo gruppo cyber che lo scorso novembre ha sottratto alla squadra di calcio 200 GB di dati, inclusi contratti, strategie aziendali e informazioni personali utilizzando la tattica del RaaS. Ransom Hub ha usato il Gdpr come leva per il riscatto, una lacuna nella protezione dei dati che potrebbe portare al club multe fino a 10 milioni di euro o al 2% del fatturato. Un altro caso citato è quello di Infocert, che a causa di una vulnerabilità dei sistemi di un fornitore terzo ha esposto i dati dei clienti a forti rischi, riuscendo tuttavia a non compromettere le credenziali.

Se si guarda all’intero anno 2024, nell’ambito dei ransomware, a fronte di attacchi aumentati del 55% circa a livello globale, l’Italia registra una diminuzione del 20% su base annua e del 7% in sei mesi. Ma non è il caso di abbassare la guardia, sottolinea Artioli, perché nonostante questo calo, il nostro paese per numero di attacchi nel 2024 è preceduto solo da Stati Uniti, Regno Unito, Canada e Germania.

“Una situazione di forte vulnerabilità rispetto all’esposizione al rischio cyber del nostro tessuto economico e imprenditoriale – commenta Cassinerio –, che deve fare alzare campanelli d’allarme, ma che viene controbilanciata da alcuni elementi positivi che fanno dell’Italia un paese virtuoso nel panorama della cybersicurezza”. Nel 2024, l’Italia ha infatti ottenuto un importante riconoscimento nell’Indice di cybersicurezza globale dell’Itu, agenzia dell’Onu specializzata nell’IT, che pone l’Italia tra i paesi più virtuosi tra i 194 paesi analizzati, posizionandola nel gruppo Tier-1 accanto a Regno Unito, Spagna, Germania, Francia e Grecia, come punto di riferimento nella sicurezza informatica. “Di fatto, un riconoscimento per i passi compiuti dal paese sul fronte legislativo, organizzativo e di cooperazione a livello internazionale. Come confermano la buona progressione dell’Italia sul fronte dell’Acn e degli adempimenti relativi alla Nis2 e alle direttive europee”, sottolinea Cassinerio.

AI, porta d’ingresso per il cybercrime

A connotare fortemente lo scenario, il crescente utilizzo dell’AI da parte degli hacker per generare attacchi sempre più sofisticati e difficili da rilevare.

Strumenti come ChatGpt, WormGpt e FraudGpt vengono sfruttati per generare malware, orchestrare campagne di phishing e automatizzare attacchi di social engineering.

Spiega Irina: “alcuni gruppi di cybercriminali, tra cui hacker iraniani e nordcoreani, usano l’AI per sviluppare deepfake, creare profili falsi su Linkedin e infiltrarsi in aziende sensibili. Un trend confermato dall’Fbi che segnala come l’AI venga utilizzata per truffe finanziarie, frodi e campagne di disinformazione, rendendo sempre più difficile distinguere tra contenuti reali e manipolati”.

“Servono strategie di cybersecurity che riescano a tenere il passo con la rapida evoluzione delle minacce attraverso strumenti per neutralizzare le minacce emergenti prima che provochino danni significativi”, ribadisce Irina, soffermandosi su alcune regole fondamentali: adottare una sicurezza a più livelli utilizzando l’AI per il monitoraggio, il rilevamento delle minacce e l’analisi comportamentale “perché l’AI può essere anche un’alleata per individuare e neutralizzare le minacce”; aggiornare costantemente software e protocolli di sicurezza; fare formazione per i dipendenti e i partner “perché la consapevolezza è una leva essenziale per riconoscere tentativi di phishing e attacchi basati su AI”.

© RIPRODUZIONE RISERVATA