I primi sei mesi del 2025 sono stati da bollino rosso per gli attacchi cyber nel mondo, con una media di 15 incidenti gravi al giorno (un crescendo rispetto ai 9 del primo semestre 2024). Perché aumentano le minacce ma soprattutto la loro pericolosità.

E’ il primo segnale di allarme che il Rapporto Clusit (Associazione Italiana per la Sicurezza Informatica) ci consegna.

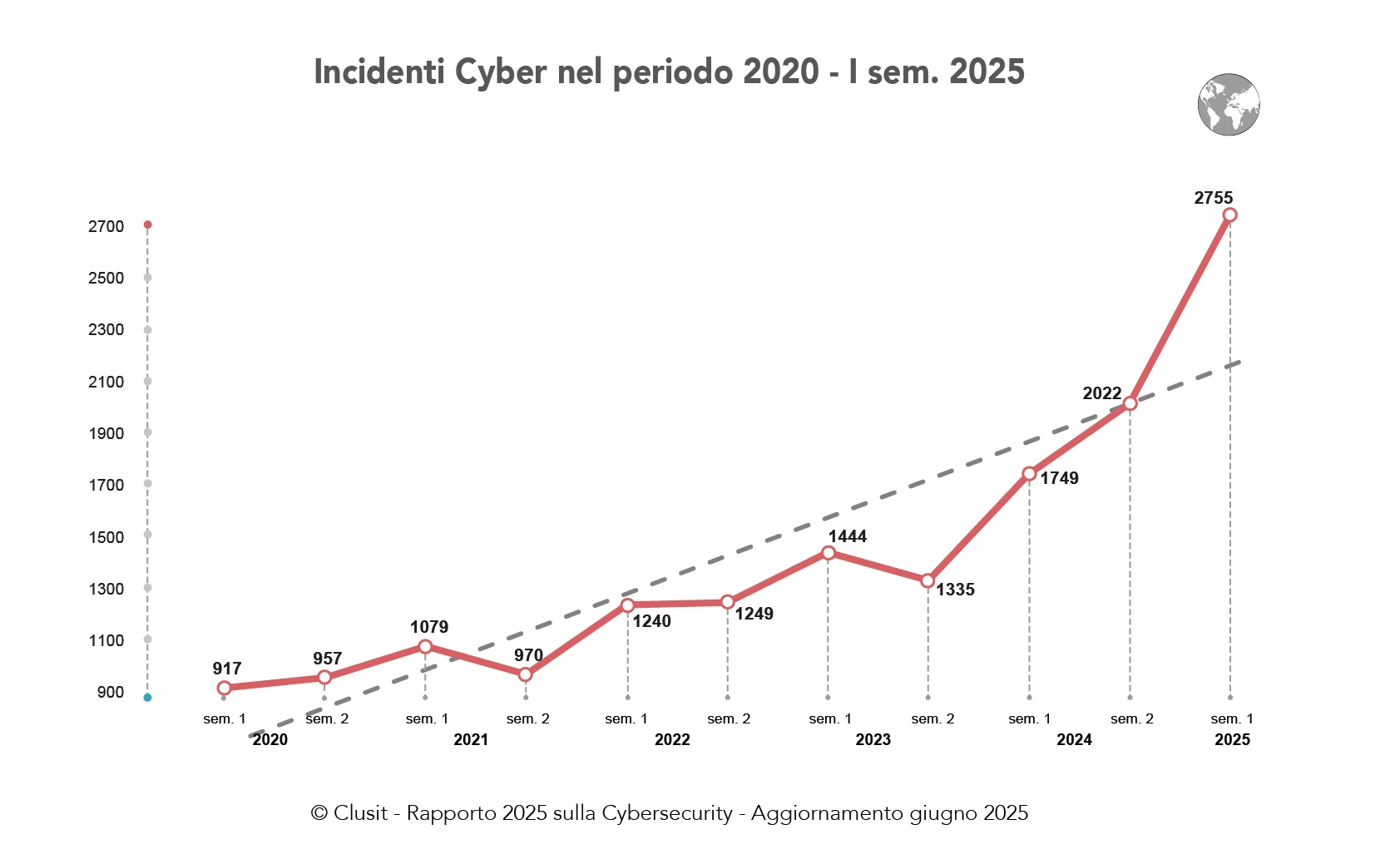

Presentato questo mese, lo studio – che si basa sull’analisi di incidenti cyber di pubblico dominio, che hanno generato impatti significativi in termini economici, tecnologici, legali, reputazionali sulle organizzazioni vittima degli stessi – ha contato 2.755 attacchi cyber nel primo semestre dell’anno con una crescita del 36% rispetto al secondo semestre del 2024.

“Un record di minacce storico dalla prima edizione del 2011”, in scia con il trend registrato negli ultimi cinque anni che rimarca una netta escalation delle attività ostili, per gravità e frequenza. Basta vedere che dal 2020 al primo semestre 2025 sono stati registrati 15.717 incidenti, pari al 61% di tutti gli attacchi verificatisi negli ultimi 15 anni. Vale la pena approfondire, i numeri parlano chiaro.

La vista sul mondo

“Ci troviamo di fronte a una tendenza consolidata e di lungo periodo” afferma il report sottolineando l’aumento della gravità degli incidenti stessi: sono attacchi “critici” o “elevati” l’82% dei casi, erano il 77% nel 2024, il 50% nel 2020.

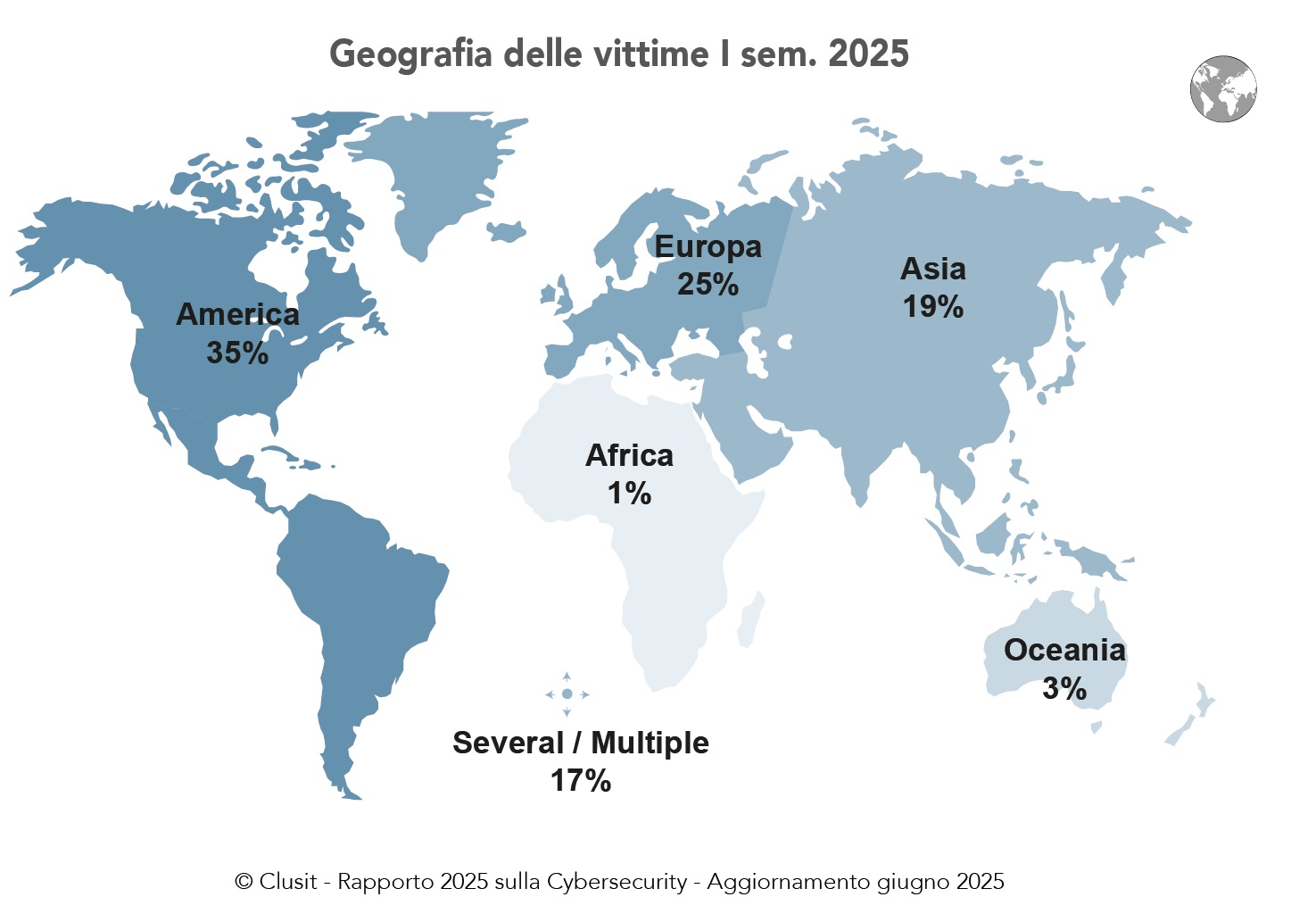

Attacchi che toccano tutte le geografie. Il continente americano si conferma al primo posto per organizzazioni colpite (35%), il continente asiatico è quello con l’aumento più marcato di minacce (+7%), mentre l’Europa è ancora oggi – seppure con un calo del 5% – il continente dove avviene il 25% degli attacchi, uno su quattro a livello mondiale. Stabili Oceania (3%) e Africa (1%).

Cosa cresce nei primi sei mesi? In aumento il fenomeno cybercrime (basta vedere che si è verificato già il 76% degli eventi dell’intero 2024), in aumento sostanziale gli incidenti classificabili come hacktivism (il 59% degli eventi di tutto il 2024), in calo spionaggio/sabotaggio legato alla guerra di informazioni (information warfare) nonostante l’estensione dei conflitti già attivi nel 2024.

Le tecniche più utilizzate rimangono il malware (25% degli incidenti, categoria nella quale il ransomware rimane la minaccia più gettonata per la resa economica), gli incidenti basati su vulnerabilità, DDoS e Web attack responsabili in soli 6 mesi dell’83% degli eventi accaduti nell’intero 2024. In questo spaccato, in valore assoluto gli attacchi DDoS sono cresciuti in modo rilevante, realizzando in sei mesi l’84% degli incidenti dell’intero 2024. Stabile il phishing (responsabile dell’8% degli attacchi) mentre cala l’utilizzo di tecniche multiple (da 5% a 3%) e di identity Theft / account cracking (-3%). “Un’ipotesi plausibile di questi fenomeni potrebbe essere la contemporanea spinta di norme che richiedono formazione continua per tutti gli operatori, l’adozione di strumenti efficaci di gestione delle identità (multi factor authentication in primis e, rispetto a quest’ultima, una maggior presenza di questa caratteristica in servizi enterprise), con una maggiore disponibilità a adottare queste soluzioni da parte di molte organizzazioni, consce di quanto il rischio sia alto ma mitigabile” dettaglia la ricerca.

Se guardiamo agli eventi, primi in classifica gli incidenti con obiettivi multipli che rappresentato oltre l’85% della quantità di eventi malevoli registrati nel 2024, seguono gli attacchi al settore governativo/militare/delle forze dell’ordine (stabile al 13% ma con incidenti pari al 75% di quelli 2024) e alla sanità (apparentemente in discesa di un punto percentuale ma con 337 incidenti pari al 67% dei 500 attacchi registrati nel 2024).

Crescono anche gli incidenti nel manifatturiero che in un solo semestre ha raggiunto il 90% di quelli 2024, un “trend di sorpasso” che ha colpito anche i settori professionale /scientifico /tecnico (94%), trasporti /logistica (110%), commercio al dettaglio /ingrosso (65%) che hanno raggiunto e superato il numero di incidenti dell’intero anno precedente.

In controtendenza solo il settore scolastico, in cui si è verificato meno del 50% degli eventi 2024.

Cosa sta succedendo in Italia

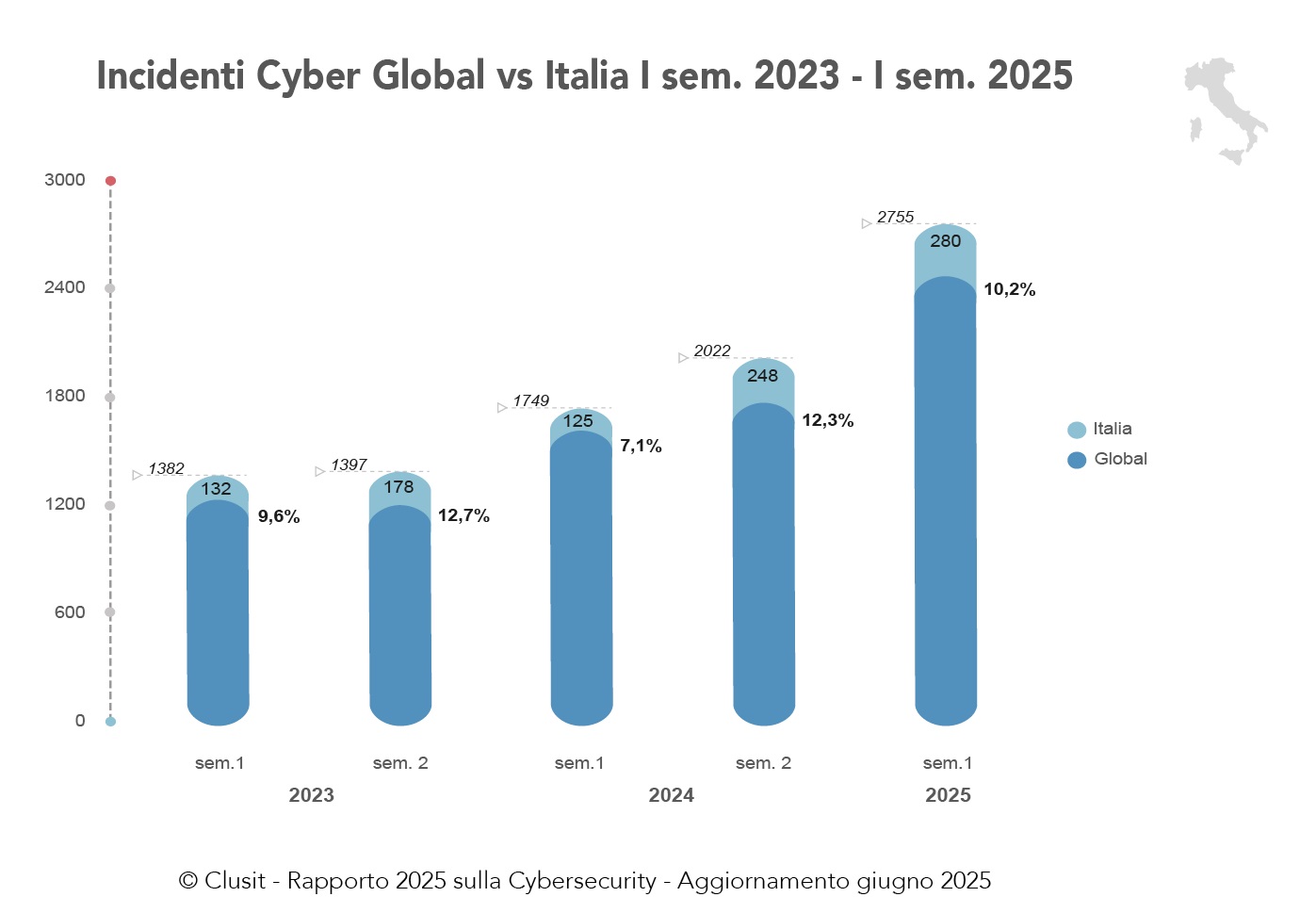

Se guardiamo all’Italia, complessivamente la crescita degli attacchi – seppure inferiore rispetto al dato mondiale del 36% – è sempre molto elevata: +13%, con 280 incidenti noti di particolare gravità, che costituiscono da soli il 75% degli eventi rilevati nel 2024. Se la quota di incidenti con gravità “critica” o “elevata” è stata significativamente più bassa che nel resto del mondo (rispettivamente il 7% contro 29%) gli incidenti di gravità “media”, al contrario, hanno avuto un’incidenza molto più alta arrivando a rappresentare il 60% degli eventi malevoli (contro il 18% a livello globale). “Ma pur trattandosi di incidenti con impatti di livello tipicamente medio-basso, la loro frequenza rende necessarie azioni di mitigazione specifiche” sostengono gli esperti.

Ma l’Italia condivide un primato negativo. Il nostro Paese è tra le nazioni più incapaci di contenere le minacce: è bersaglio del 10,2% degli attacchi a livello mondiale (contro il 9,9% del 2024, il 7,5% del 2022, il 3,4% del 2021) ed è la più colpita da incidenti di tipo DDoS realizzati da gruppi di attivisti, probabilmente sabotatori coordinati da strutture governative russe. “In proporzione al dato globale la percentuale di incidenti realizzati verso il nostro Paese risulta anomala, sia rispetto alla dimensione della popolazione che a quella del Pil nazionale, il che rappresenta uno svantaggio competitivo per il Paese”, spiega Luca Bechelli, Comitato Direttivo Clusit.

La maggioranza degli incidenti noti si riferisce proprio alla categoria hacktivism (54% del totale) mentre il cybercrime è stato la causa del 46% degli incidenti (cresciuti a 130 vs 89 nel primo semestre 2024).

La tecnica prevalente è stata quella di attacchi DDoS (54% vs il 9% a livello mondiale) per la stretta correlazione con gli incidenti causati da campagne di hacktivism, che utilizzano questa tecnica per interrompere l’operatività di servizio ed alzare l’attenzione sul proprio messaggio di denuncia. Seguono le tecniche basate su malware (20% degli eventi), vulnerabilità (5%), phishing /social engineering (4%).

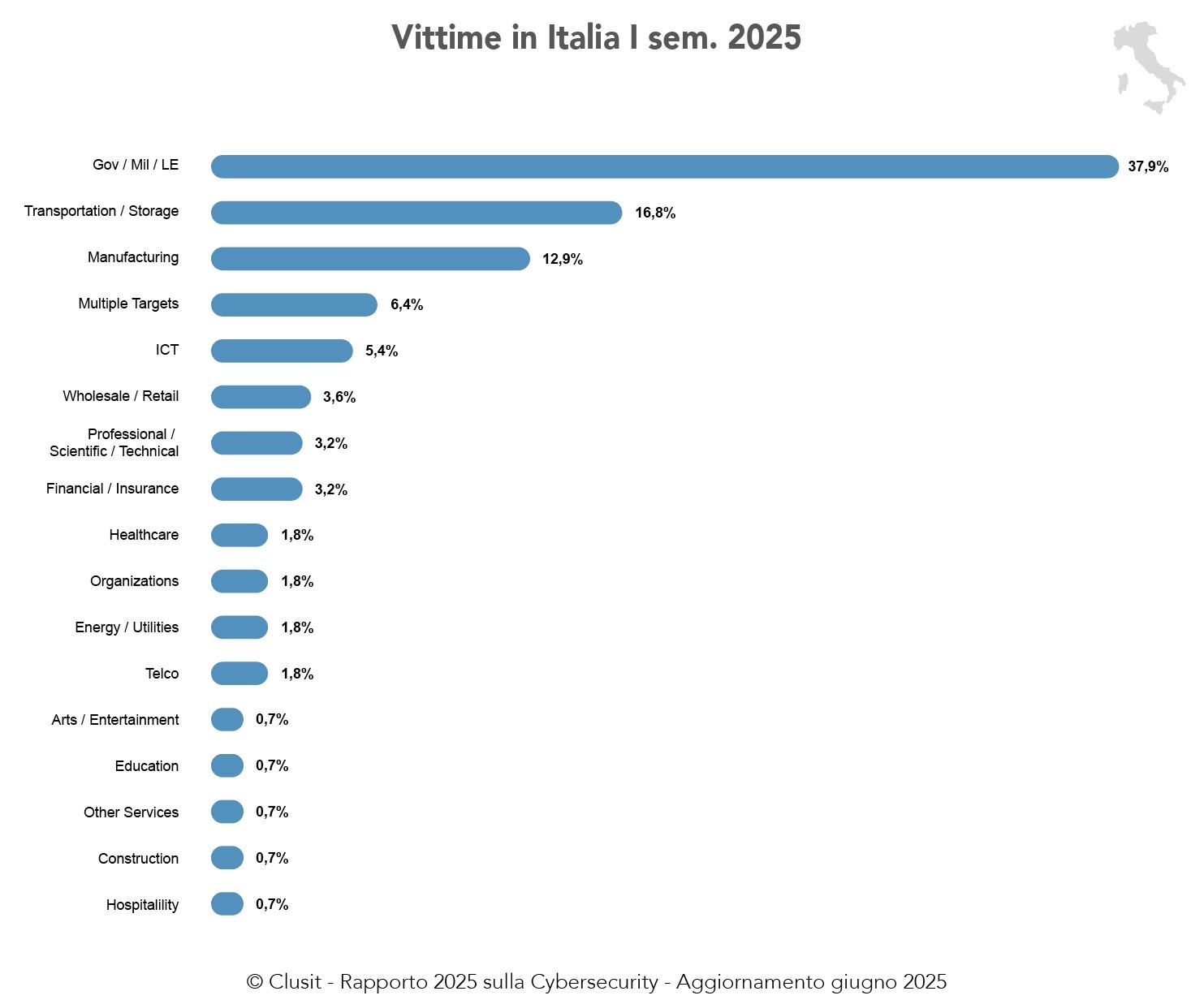

Se si guardano ai settori, invece, il numero maggior numero di incidenti cyber è stato registrato nell’ambito governativo/militare/forze dell’ordine con il 38% degli attacchi totale, con una crescita rispetto allo stesso periodo dello scorso anno del 600%.

“Questo dato può essere almeno in parte spiegato con l’aumento della pressione del fenomeno hacktivism: gli attacchi di tipo dimostrativo, infatti, sono spesso motivati da finalità politiche o geopolitiche e rivolti a vittime nella sfera delle istituzioni pubbliche e militari, in modo tale da generare grande attenzione da parte dell’opinione pubblica, amplificando la visibilità del messaggio che gli attaccanti vogliono veicolare” precisa il report.

Al secondo posto, gli incidenti in ambito trasporti/logistica (17% del totale), “riconducibili alla volontà degli attaccanti di mettere in crisi interi comparti dipendenti dalle filiere dei fornitori, colpendo più segmenti di mercato contemporaneamente e limitando la capacità di garantire approvvigionamento e distribuzione. Ne sono testimonianza sia l’aumento degli attacchi di matrice attivista tramite tecniche DDoS in questi ambiti, sia le violazioni ai danni di soggetti della supply-chain, che hanno avuto ripercussioni trasversali su numerose organizzazioni del settore”, commenta Bechelli. Seguono il settore manifatturiero, che ha raccolto in Italia una quota più significativa di incidenti rispetto al resto del mondo – 13% vs l’8% -, il commercio al dettaglio/ingrosso (numero di incidenti pari al 70% dei 12 mesi precedenti). Migliora il settore della sanità.

Preoccupazione

Vincono gli attaccanti e non i difensori: “Le analisi dei dati da parte di Clusit, a livello nazionale e globale, mettono in evidenza un marcato squilibrio tra la crescente capacità offensiva degli attaccanti e l’efficacia delle contromisure, purtroppo sempre più a vantaggio degli attaccanti. La difficoltà crescente nel difendersi porta a un aumento significativo dei rischi e, se questa tendenza dovesse consolidarsi, il problema rischia di espandersi coinvolgendo tutto il sistema organizzativo, industriale e sociale”, commenta Anna Vaccarelli, presidente di Clusit.

Le attività di matrice criminale, le operazioni condotte dagli stati, direttamente o tramite gruppi sponsorizzati, sembrano ormai diventate la norma, e vengono implementate in modo sistematico grazie ad un sofisticato arsenale di strumenti offensivi, con diverse finalità ed intensità. “Questo approccio dei cybercriminali – conclude – si aggiunge alle tradizionali attività di spionaggio e si concentra su infrastrutture e piattaforme governative, civili e industriali. A ciò si accompagna una persistente attività di disinformazione verso la popolazione, che genera disorientamento e incertezza come mai in passato”. I numeri degli attacchi appena riportati lo raccontano bene.

© RIPRODUZIONE RISERVATA