L’Italia è tra i Paesi più colpiti dal cybercrime, con attacchi in crescita e minacce evolute per complessità e sofisticazione. Il quadro delineato dall’ultimo rapporto Clusit non lascia spazio a dubbi: l’Italia figura stabilmente tra i Paesi più colpiti dal cybercrime a livello globale, con un incremento degli attacchi che non conosce rallentamenti. Nel solo 2024 si è registrata una crescita significativa delle campagne malevole rivolte alle aziende e alla pubblica amministrazione, con impatti sempre più visibili in termini economici, reputazionali e operativi. Ransomware, attacchi di phishing mirato e campagne di intrusione ad ampio spettro continuano a caratterizzare uno scenario che vede crescere la pressione sulle strutture di difesa informatica delle organizzazioni italiane. Ciò che colpisce, oltre ai numeri, è la qualità delle offensive. Gli attaccanti non si limitano a replicare schemi consolidati, ma fanno leva su strumenti tecnologici avanzati e sulla capacità di sfruttare vulnerabilità spesso trascurate. In questo contesto, l’intelligenza artificiale sta giocando un ruolo determinante, ma in modo ambivalente. Da un lato, come rilevato dal Barometro Cybersecurity di Inno3, i criminali informatici sfruttano modelli generativi per creare malware più sofisticati e per rendere le campagne di social engineering molto più convincenti, riducendo gli indizi che potrebbero insospettire l’utente. Dall’altro lato, le stesse tecnologie AI diventano uno strumento imprescindibile per la difesa, in quanto capaci di analizzare enormi quantità di dati, riconoscere schemi nascosti e anticipare comportamenti anomali. La sfida, dunque, è duplice. Non si tratta soltanto di fermare un numero crescente di attacchi, ma di farlo in un contesto in cui gli aggressori dispongono di capacità sempre più evolute. Ecco perché i modelli tradizionali di difesa, basati sulla fiducia implicita verso gli utenti e i dispositivi interni alla rete, mostrano tutti i loro limiti. È qui che entra in gioco il paradigma Zero Trust, reso realmente efficace dalla combinazione con l’intelligenza artificiale.

Zero Trust e AI, binomio fondamentale per la difesa

Il concetto di Zero Trust parte da un presupposto radicale: non bisogna mai dare per scontata la fiducia, il “trust”. Ogni accesso deve essere verificato in modo continuo, ogni identità autenticata senza eccezioni, ogni interazione monitorata e controllata. Non è sufficiente, infatti, eseguire una verifica al momento del login o ritenere affidabili gli utenti interni alla rete aziendale. Anzi, l’esperienza degli ultimi anni ha dimostrato che le minacce possono originare da account compromessi, da dispositivi legittimi violati o da utenti malintenzionati. In questo quadro, il principio della verifica continua diventa fondamentale. Significa che non basta una sola autenticazione, ma occorre controllare costantemente che il comportamento di un utente o di un sistema sia coerente con ciò che è atteso. Se si rilevano anomalie, come ad esempio un accesso da una località inusuale o la richiesta di dati non pertinenti al ruolo, il sistema deve reagire immediatamente.

Il secondo pilastro è rappresentato dal principio del minimo privilegio. Ogni utente deve disporre solo delle autorizzazioni strettamente necessarie per svolgere le proprie attività, nulla di più. In questo modo, anche in caso di compromissione, i danni restano contenuti e le possibilità di movimento laterale di un attaccante vengono drasticamente ridotte. Infine, la microsegmentazione delle risorse costituisce il terzo elemento cardine del modello. Separare e isolare i diversi ambienti – dagli endpoint ai server, dalle applicazioni cloud ai sistemi legacy – significa impedire che una violazione si propaghi indisturbata, bloccando la possibilità di un effetto domino.

Il ruolo dell’intelligenza artificiale, in questo contesto, è ciò che permette di rendere sostenibile il modello Zero Trust. Senza l’automazione offerta dal machine learning, la quantità di dati da analizzare supererebbe di gran lunga le capacità umane. Con l’AI, invece, diventa possibile valutare in tempo reale i rischi associati a ogni accesso, identificare comportamenti anomali e bloccare attività sospette. L’AI consente anche di ridurre drasticamente i falsi positivi, che rappresentano uno dei problemi più critici per i security operations center (Soc). La sinergia tra Zero Trust e intelligenza artificiale permette quindi di trasformare la difesa da un modello statico e basato sulla fiducia implicita a un paradigma dinamico, in grado di adattarsi continuamente al contesto e di neutralizzare minacce note e sconosciute.

E’ proprio questo il modello scelto da Cynet, che ha fatto dell’integrazione tra questi due elementi il cuore della propria piattaforma. Entriamo nei dettagli.

La proposta Cynet, difesa totale e semplicità operativa

Cynet ha costruito la propria proposta partendo da una constatazione: la maggior parte delle aziende – in particolare le Pmi – e i MSP (Managed Services Provider) che le supportano, non dispone di risorse illimitate. Affidarsi a un insieme frammentato di soluzioni di sicurezza, ciascuna con le proprie complessità di implementazione e di gestione, diventa un ostacolo insormontabile. Da qui nasce la filosofia dell’azienda, che mira a garantire la massima protezione con il minimo sforzo.

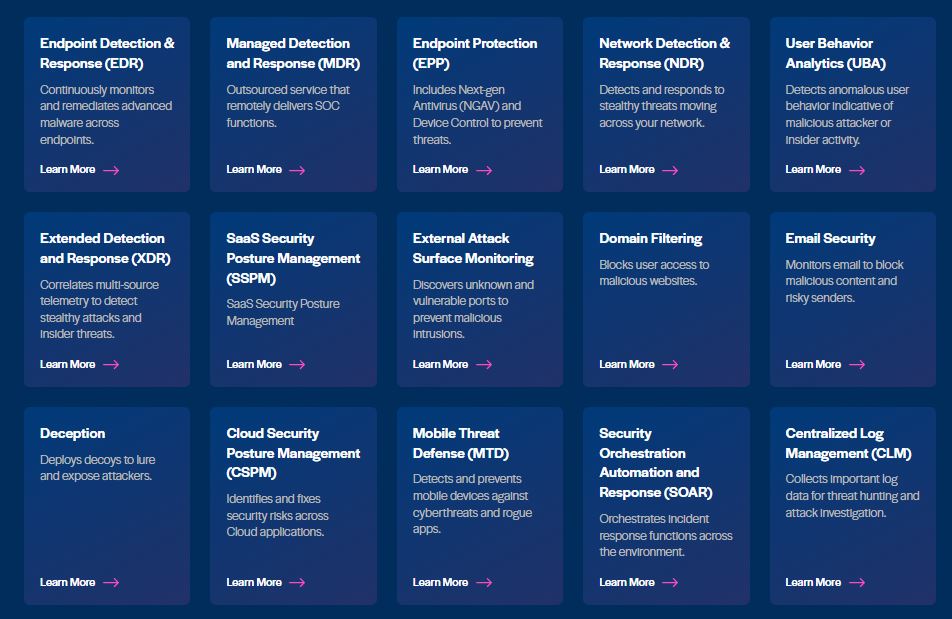

La proposta di Cynet si concretizza nella piattaforma All-in-One, concepita per unificare tutte le tecnologie essenziali di sicurezza in un’unica soluzione coerente e integrata. Invece di dover orchestrare strumenti diversi, le aziende hanno a disposizione un ecosistema che copre in maniera nativa tutte le principali superfici di attacco.

Al centro dell’approccio c’è CyAI, il motore di intelligenza artificiale di Cynet che lavora al servizio della sua piattaforma “all-in-one” per la cybersecurity (ne parliamo in seguito). Si tratta di un sistema che utilizza modelli di machine learning costantemente aggiornati, addestrati su milioni di campioni, per analizzare ogni dato che transita in azienda. Quando la probabilità che un file sia malevolo supera il 99%, CyAI lo classifica immediatamente come minaccia e attiva i workflow automatici di risposta.

Il vantaggio è duplice: da un lato, la capacità di bloccare sia le minacce già note sia gli attacchi zero-day; dall’altro, la drastica riduzione dei falsi positivi, fino al 90% in meno rispetto agli antivirus tradizionali. Questo approccio elimina la dipendenza dalle firme e dagli aggiornamenti quotidiani, che spesso costituiscono un punto debole degli strumenti legacy. Inoltre, ogni rilevamento alimenta un ciclo virtuoso: i dati anonimizzati vengono inviati al cloud Cynet, i modelli vengono ricalibrati e le nuove versioni distribuite senza alcun intervento da parte del cliente.

La piattaforma Cynet offre una copertura completa rispetto al framework MITRE ATT&CK, dimostrata da valutazioni indipendenti che certificano la capacità di rilevare e bloccare tutte le principali tecniche di attacco. A questo si aggiunge la disponibilità dei Cynet CyOps, un team di esperti attivi 24 ore su 24 che validano gli allarmi e guidano i clienti nei passi successivi. In questo modo, anche realtà prive di un Soc interno possono contare su competenze avanzate senza dover sostenere i costi di nuovo personale. Il risultato è una difesa che Cynet definisce “security on autopilot”: una protezione totale che funziona in modo automatizzato, alleggerendo il carico dei team interni e garantendo un livello di resilienza di classe enterprise, anche alle realtà più piccole.

Gli endpoint, dai computer ai server fino ai dispositivi mobili, sono protetti contro malware, ransomware e minacce avanzate grazie a funzionalità specifiche di device control e mobile security. Le caselle email vengono monitorate costantemente per individuare allegati e link malevoli, bloccando automaticamente i mittenti e i domini rischiosi. Le applicazioni SaaS e i servizi cloud sono soggetti a controlli di postura che identificano e correggono automaticamente eventuali configurazioni errate o vulnerabilità, riducendo così i rischi legati a errori umani.

Gli utenti rappresentano un altro fronte di rischio significativo. La piattaforma Cynet monitora i comportamenti, rilevando deviazioni sospette che possono indicare la compromissione di un account o la presenza di un insider malintenzionato. Attraverso tecniche di deception e domain filtering, il sistema intercetta e blocca attività anomale prima che possano danneggiare l’organizzazione.

Infine, ma in verità al centro, anche la rete è costantemente sotto osservazione. Cynet è in grado di rilevare movimenti laterali e tentativi di accesso non autorizzati, oltre a bloccare le connessioni verso siti malevoli. La protezione si estende anche a sistemi di terze parti come Active Directory e firewall, integrandosi in maniera nativa per offrire una visibilità completa su tutto l’ecosistema IT.

Il concetto di Zero Trust Network – così come implementato da Cynet nella sua platform – rappresenta quindi l’evoluzione naturale delle architetture di sicurezza. A differenza dei modelli tradizionali, che identificano nella rete aziendale un perimetro sicuro e affidabile protetto da firewall e sistemi di frontiera, l’approccio Zero Trust, abbiamo visto, elimina qualsiasi forma di fiducia implicita. Ogni utente e ogni dispositivo, indipendentemente dal fatto che si trovi all’interno o all’esterno della rete, deve dimostrare la propria identità in modo costante e puntuale. Il limite principale dei sistemi perimetrali, infatti, è che una volta superata la barriera esterna, un attaccante può muoversi liberamente all’interno dell’infrastruttura, accedendo a risorse sensibili e ampliando progressivamente i propri privilegi. Nelle moderne architetture IT, caratterizzate da ambienti distribuiti tra data center on-premise e cloud, e da una forza lavoro sempre più mobile e remota, questa impostazione non è più sostenibile. Un modello Zero Trust Network, come nella proposta Cynet, adotta invece controlli continui, garantendo che ciascun utente o dispositivo possa accedere esclusivamente alle risorse necessarie e solo per il tempo richiesto. In questo contesto si inserisce l’idea di Zero Trust Network Access (ZTNA), che estende i principi Zero Trust all’accesso remoto. Attraverso politiche granulari, il sistema valuta singolarmente ogni richiesta, considerando parametri come ruolo, indirizzo IP, localizzazione o fascia oraria, e concede privilegi limitati e specifici per la singola applicazione. Integrato in un’architettura più ampia di tipo Secure Access Service Edge (SASE), il modello ZTNA diventa il tassello che consente alle imprese distribuite di sostituire i confini rigidi del passato con un approccio dinamico, in grado di coniugare sicurezza e ottimizzazione delle performance di rete.

L’intera piattaforma è poi orchestrata da un motore di automazione end-to-end che gestisce le fasi di indagine e risposta. Incidenti che normalmente richiederebbero ore di analisi vengono risolti in pochi secondi, grazie a workflow intelligenti che eliminano la possibilità di errori umani e liberano tempo prezioso per i team di sicurezza. La raccolta e la gestione centralizzata dei log consente di correlare eventi provenienti da fonti diverse, accelerando il rilevamento e semplificando le attività di compliance.

A completare l’offerta c’è il supporto costante di esperti MDR che monitorano gli ambienti e intervengono rapidamente in caso di minacce. In questo modo, le aziende possono beneficiare di un modello di cybersecurity totale che combina automazione, intelligenza artificiale e competenze umane, senza la necessità di investimenti complessi o costosi.

I vantaggi della proposta Cynet con AI e Zero Trust al centro

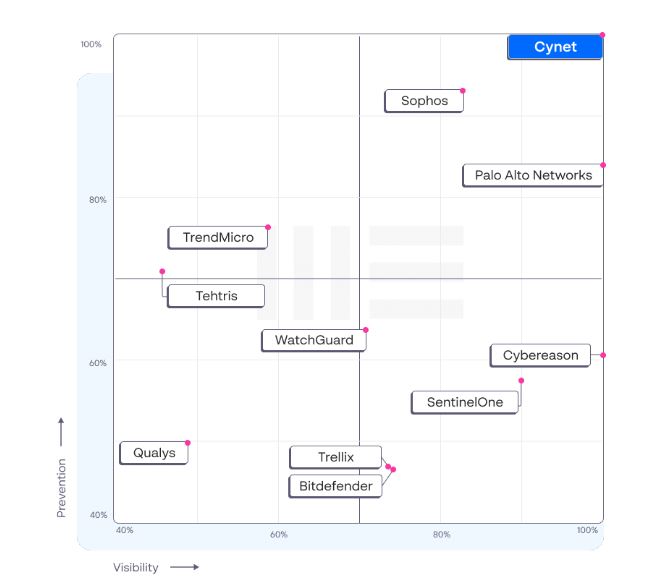

Cynet ha scelto di posizionarsi come l’alternativa semplice ed efficace, ma completa, a un panorama di soluzioni frammentate e spesso ridondanti. La sua piattaforma all-in-one offre un livello di protezione paragonabile a quello delle suite enterprise avanzate, ma con una gestione semplificata e una curva di adozione minima. La promessa è chiara: massima sicurezza senza complicazioni. Le aziende non devono più preoccuparsi di aggiornare firme antivirus, integrare prodotti diversi o formare team specializzati per ogni tecnologia. Tutto è incluso, a seconda dei bisogni, pronto all’uso e costantemente supportato da un Soc attivo 24/7. La riduzione del carico di lavoro sugli analisti, l’automazione delle attività ripetitive e la possibilità di avere una visibilità completa su endpoint, utenti, rete e cloud permettono di trasformare la sicurezza da ostacolo operativo a fattore abilitante. Cynet rappresenta quindi una risposta concreta a un contesto in cui le minacce aumentano di giorno in giorno, ma le risorse restano spesso limitate.

Per saperne di più scarica l’e-book: Zero Trust, considerazioni chiave prima di iniziare

© RIPRODUZIONE RISERVATA