Il problema della sicurezza oggi richiede alle aziende di innalzare l’attenzione per garantire il monitoraggio continuo su tutti gli asset digitali esposti su un perimetro sempre più vasto e dai confini incerti, che spazia dal mobile al cloud, al social, ai big data e all’IoT. Diventa fondamentale a questo scopo disporre di un framework di riferimento per le Security Operations, che sia modulare ed adattabile ai cambiamenti, e definire le priorità di intervento basate su un controllo dei rischi cyber a 360°, predisponendo un programma per la mitigazione, la prevenzione, il rilevamento e la risposta efficace alle vulnerabilità ed alle minacce informatiche, con un monitoraggio continuo e attento.

Cybertech, azienda specializzata sulla cybersecurity del Gruppo Engineering, rappresenta un punto di riferimento in questo ambito, anche per la capacità di fornire servizi di vulnerability management, penetration testing, cyber threat intelligence, SIEM, alert monitoring, incident handling, IR Incident Response, e digital forensics, tutti erogati da professionisti specializzati e con il supporto di tools e processi dedicati, che compongono il Security Operation Center, e che consentono di innalzare il livello di sicurezza aziendale con minimi sforzi economici e organizzativi. Come primo tratto distintivo, Cybertech vanta un SOC (Security Operation Center) “puro”, basato sulla sua esperienza di società specializzata nella cybersecurity, con servizi che vanno ben oltre quelli solitamente proposti dai NOC (Network Operation Center), e che includono ovviamente il monitoring e l’alerting degli eventi di cybersecurity, ma anche quei servizi a valore e sempre più necessari per le security operation end-to-end – come ad esempio l’incident handling e response, il Threat Hunting in ottica di sicurezza offensiva, l’analisi forense – in modo da soddisfare ogni aspettativa.

La proposta dei servizi SOC è indirizzata alle aziende private, ma anche alle Pubbliche Amministrazioni, e l’ampiezza del suo raggio di azione abbraccia tutti quei contesti in cui è richiesta non solo alta specializzazione, automazione ed analitiche avanzate, ma anche governance e compliance sono mandatorie, come la GDPR o la più recente Direttiva NIS.

Un’offerta che ben si adatta ai clienti che dispongono già di Security Operations strutturate, o eventualmente di un proprio SOC, come a quelli che si avvicinano all’implementazione di un framework di cybersecurity completo per la prima volta.

Il ventaglio di opzioni disponibili include anche prodotti di sicurezza dedicati alla sicurezza operativa, come ad esempio il SIEM o una appliance di security – dai NGFW, agli IPDS, ai WAF, agli e-mail security gateway per citarne alcuni – con due modalità di erogazione del servizio: il servizio di installazione, configurazione e messa in opera della piattaforma in questione, il SIEM ad esempio, con possibilità di gestione in modalità SaaS e On Premise, ma anche, come accennato, la possibilità di sottoscrivere il servizio su una piattaforma quale il SIEM o altre security appliances già operative, assicurandosi le competenze Cybertech attraverso i servizi erogati dalla Control Room Cybertech o il supporto On Premise, in casa dei clienti, degli esperti Cybertech.

Il cliente si avvantaggia in entrambi i casi: è sollevato da una serie di onerosi investimenti, ed evita di dover impegnare risorse interne nella gestione e nel controllo dei rischi, tanto più in un contesto in cui disporre delle competenze interne adeguate è sempre più sfidante. Il “doppio binario”, cioè la gestione delle piattaforme in outsourcing, ma anche la possibilità di interventi presso il cliente, rappresenta un altro importante vantaggio, così come poter contare su uno Shared Service Center (ne parliamo in modo dettagliato in seguito) un servizio fornito in modalità 24x7x365, permettono di fare affidamento su protezione e sorveglianza costanti e di alto livello.

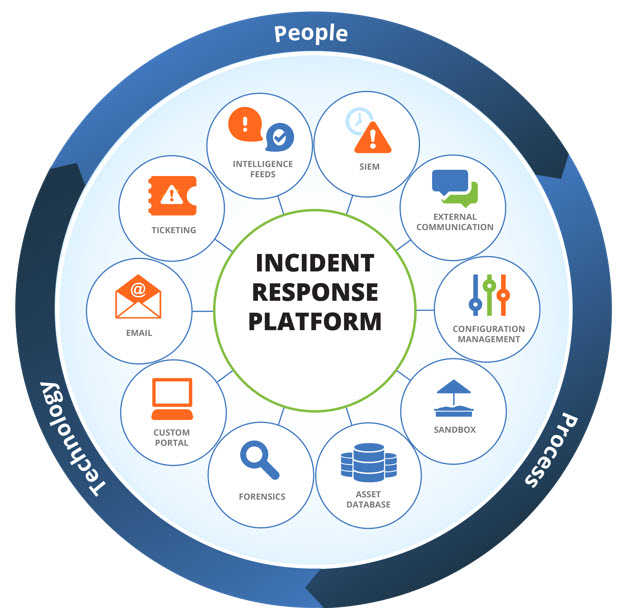

Ma torniamo ai servizi core del SOC, ed entriamo in qualche dettaglio. Il primo obiettivo è quello di fornire ai clienti visibilità e controllo in tempo reale degli allarmi di sicurezza relativi alle risorse IT (infrastrutture, dati, applicazioni e sistemi come anche interfacce esterne e intranet), quindi il monitoring e la gestione degli eventi e degli incidenti di sicurezza. Cybertech, attraverso il servizio SOC, è in grado di identificare, analizzare, classificare e assegnare la giusta priorità alle minacce per notificare le salienze (incident, potenziali minacce e attacchi reali) alle funzioni preposte. In questo modo è possibile limitare i possibili danni, anticipare le risposte in modo proattivo, e nei casi di attacco, agevolare il cliente nel pronto ripristino dell’operatività di sistemi e servizi. Cybertech assicura anche il corretto funzionamento e ripristino delle infrastrutture per l’erogazione dei servizi di monitoraggio della sicurezza (SIEM e sistemi sorgenti). I servizi del SOC si basano su una architettura ed uno schema tecnologico di riferimento, il SOC-CSIRT Framework.

Cybertech SOC, il framework tecnologico

Il framework tecnologico del SOC Cybertech è articolato e completo. Il SIEM (Security Information and Event Management) è in grado di identificare in maniera automatica gli allarmi di sicurezza rilevanti grazie alla capacità di correlazione tra eventi, AI e analitiche avanzate su Log, telemetrie e flussi di rete e analisi comportamentali. Sfrutta infatti le informazioni in entrata dai sistemi e analizza i big data relativi in tempo reale per fornire insight constestualizzati e così rilevare più rapidamente le minacce, identificare le vulnerabilità, dare priorità ai rischi e automatizzare le attività di conformità.

Proprio la possibilità di correlare in tempo reale dati e anomalie in modo distribuito, raccogliendo telemetrie e log da sorgenti sotto monitoraggio, così come da fonti di Threat Intelligence esterne, consente un monitoraggio accurato della cybersecurity, con una maggiore visibilità, alle aziende di qualsiasi dimensione. Certo a partire dal traffico di rete, ma non limitandosi ad esso, come invece accade nei servizi NOC, infatti le analisi e correlazioni includono le attività su host ed endpoints, le mail, i workload applicativi on premise e nel cloud, l’attività sui dati, l’accesso da parte degli utenti a sistemi, applicazioni e dati. È chiaro come il SIEM, arricchito da feed validati e prioritizzati di Cyber Threat Intelligence, rappresenti il cuore per il buon funzionamento del servizio SOC, per quanto riguarda la sorveglianza dei sistemi, in modo da generare allarmi preventivi – così come gestirli, indagare la loro gravità e scalarli – ma anche per migliorare i servizi di blocco delle aree a rischio, dare la giusta priorità alle attività di patching, ed eseguire un’efficace analisi con capacità proattiva di detection, response e remediate.

La disponibilità di dati e insight – vedere cosa accade attraverso analitiche avanzate – senza affiancare a questa possibilità strumenti di orchestrazione e automazione per la risposta agli incidenti di cybersecurity, non sarebbe però sufficiente nei SOC moderni, e soprattutto lascerebbe al lavoro umano una mole di compiti troppo ampia senza possibilità di errore.

La piattaforma SOAR (Security Orchestration, Automation and Response) lavora in modo da allineare ed ottimizzare l’interazione tra tecnologie, processi ed analisti, e dà origine ad un hub unico, integrato, in grado di fornire un supporto – sulla base di playbook di processi preconfigurati ed automatizzati – che sia veloce e consistente, così come di non farsi trovare impreparati nei processi di Incident Response, e mantenere nel contempo una adeguata capacità di reporting in risposta alle normative.

La competenza delle persone Cybertech operative nel SOC, come all’occorrenza presso il cliente, rappresenta un punto fondamentale con tre livelli operativi alla base dell’organizzazione dello Shared Service Center, al quale abbiamo già accennato, che rappresenta la vera Control Room: un primo livello di monitoraggio, apertura dei ticket e chiusura dei falsi positivi con investigazione e mitigazione di base; un secondo livello quando per le analisi più approfondite ed eventualmente delle azioni specifiche sul campo; ed un terzo livello che comprende i servizi di investigazione avanzata, prevenzione, Threat Hunting, supporto forensico, etc.

Un modello operativo collaudato per ogni criticità

I vantaggi di un approccio come quello appena descritto, legato ad una visione del SOC per una protezione a 360 gradi, sono moleplici, ma la visibilità rimane il punto chiave. Il servizio SOC come proposto da Cybertech prevede il monitoraggio di fonti del perimetro esteso al cloud, come Log, flussi di rete, allarmi SIEM, ma sfrutta anche sorgenti esterne di IoC e threat feeds – attraverso quindi i servizi di cyber threat intelligence, brand protection e sorveglianza digitale, etc. – e ancora gli output di VA e le console dei sistemi di sicurezza in rete, sugli host, delle applicazioni, in cloud e da dispositivi mobile (IAM, CASB, Next Generation Firewall, Edr, Dlp, etc.).

Il SOC verifica il corretto funzionamento delle infrastrutture utilizzate per l’erogazione dei servizi di monitoraggio della sicurezza (SIEM e sorgenti, arricchite da fonti di Cyber Threat Intelligence esterne) e opera per l’eventuale ripristino. Agisce in questo senso sulla base di una check-list predefinita, secondo una cadenza concordata con il cliente; si fa carico delle segnalazioni ricevute dai clienti/referenti secondo i canali di comunicazione concordati: dalla creazione dei ticket e del tracciamento e aggiornamento degli stessi (in base all’analisi sviluppata e ad eventuali escalation degli incidenti) fino alla chiusura degli stessi, secondo processi definiti.

Spetta quindi al SOC occuparsi della gestione degli allarmi di sicurezza, analizzarne le cause ed indagare il possibile impatto, così come determinare in modo preciso metodi di attacco, attori, obiettivi; rilevare eventuali schemi ricorrenti per migliorare la strategia difensiva e mettere in campo tutti gli sforzi necessari per arricchire il profilo sugli incidenti cyber. E quindi individuare anche i possibili livelli di compromissione del perimetro monitorato. Fino ai suggerimenti sulle attività di risposta e contenimento, ed alla chiusura dell’allarme.

Al cliente, oltre alla protezione dai cyber attacchi restano i benefici di vedersi sollevato dagli oneri di monitoraggio e di gestione dei rischi IT e di ridurre i costi legati alla gestione a tutto tondo del problema cybersecurity in azienda (risorse umane e competenze comprese), con la possibilità di lasciare gestire le piattaforme in outsourcing da persone formate in modo specifico per lo scopo – attraverso lo Shared Service Center del SOC di Cybertech – pronte ad intervenire presso il cliente quando richiesto.

Non perdere tutti gli approfondimenti della Room Security Governance

© RIPRODUZIONE RISERVATA