“Lasciare la sicurezza SaaS nelle mani degli utenti o delle linee di business può essere piuttosto costoso. La compromissione degli account cloud e la perdita di informazioni sensibili possono bloccare il business, danneggiare la reputazione del brand e costare milioni alle aziende ogni anno“. E’ il commento di Larry Ponemon, presidente e fondatore dell’omonimo Ponemon Institute, scaturito dall’analisi dei numeri evidenziati nello studio The Cost of Cloud Compromise and Shadow IT, curato da Ponemon e commissionato da Proofpoint, che coinvolge oltre 600 professionisti IT e di cybersecurity negli Usa, ed evidenzia come il costo medio delle compromissioni degli account cloud abbia raggiunto i 6,2 milioni di dollari su un periodo di 12 mesi.

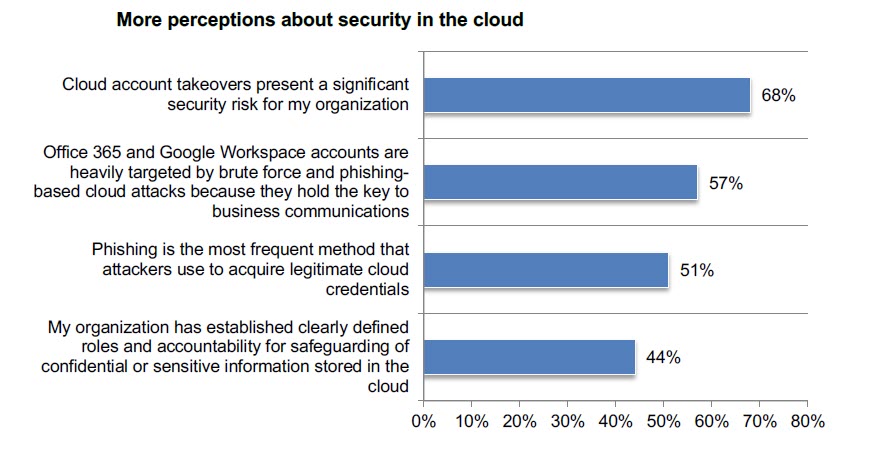

E’ proprio il takeover degli account cloud a rappresentare un rischio importante per la sicurezza, secondo il 68% degli intervistati, mentre oltre la metà del campione ha percezione del fatto che la compromissione degli account in cloud sia cresciuta proprio nel corso dell’ultimo anno.

A queste percentuali si aggiunge che appena il 44% degli intervistati ritiene che la propria organizzazione abbia stabilito ruoli e responsabilità definiti per la salvaguardia delle informazioni riservate o sensibili nel cloud. E meno del 40% afferma di condurre attivamente valutazioni delle app in-the-cloud prima di implementarle, un dato che amplifica ulteriormente i rischi. Dagli altri numeri in rapida successione arrivano anche gli spunti principali dello studio ed i consigli di Proofpoint per fare meglio.

Oltre il 70% degli intervistati dichiara di supportare numerosi standard di identity federation, tra cui Saml, e la strong authentication per accedere a dati e applicazioni nel cloud, ma solo il 61% concorda nel definire essenziali i controlli di accesso adattivi per proteggere gli utenti maggiormente a rischio, mentre autenticazione forte e controlli di accesso adattivi sarebbero essenziali per garantire un accesso sicuro alle risorse cloud.

Proprio l’importanza di una strategia di sicurezza incentrata sulle persone e sostenuta dai vantaggi offerti dalle soluzioni Casb (Cloud Access Security Broker) è il nocciolo quindi della riflessione di Tim Choi, VP of product marketing di Proofpoint, che spiega: “Il passaggio al cloud e la maggiore collaborazione richiedono una soluzione Casb, operativa in ore, non in settimane, integrata con un più ampio portfolio di sicurezza che comprende cloud, posta elettronica ed endpoint.

Questo tipo di approccio affronta problemi quali la compromissione degli account cloud, l’accesso non autorizzato ai dati cloud e la governance delle applicazioni cloud. Le organizzazioni hanno bisogno poi di ruoli e responsabilità chiaramente definiti”. Mostrare superficialità o noncuranza in questi ambiti costa troppo caro.

Per quasi 9 intervistati su 10, che riportano una media di 64 compromissioni di account cloud all’anno, il prezzo annuale legato a compromissioni di account cloud è superiore ai 500mila dollari, mentre solo il 30% dichiara esposizione di dati sensibili. Per 6 intervistati su 10 gli account Microsoft 365 e Google Workspace sono presi di mira da attacchi cloud a forza bruta, o tramite il phishing e, nel complesso, oltre il 50% afferma che il phishing è il metodo più frequente utilizzato dagli hacker per acquisire credenziali cloud legittime.

A rappresentare un importante rischio sottovalutato è anche lo shadow IT. Il 75% degli intervistati dichiara che l’uso di app e servizi cloud senza approvazione dell’IT espone a gravi rischi. Tanto più in un contesto come quello attuale di passaggio al cloud e di esteso utilizzo del lavoro remoto con l’adozione di strumenti cloud di collaborazione e messaggistica per la condivisione di file sensibili o riservati che hanno elevato il fattore di rischio per le aziende.

© RIPRODUZIONE RISERVATA