Nuova formula per l’evento di punta di Check Point Software Technologies, Cpx 360 (Check Point Experience), una tre giorni che raduna in presenza clienti, partner, esperti e addetti ai lavori sfruttando allo stesso tempo il potenziale dei collegamenti in streaming per realizzare un evento in “diretta contemporanea” tra le diverse platee di diverse città europee. A Milano sono circa 200 le persone presenti in sala, accolte dalla neo AD (nomina di poche settimane fa), Elena Accardi che fa gli onori di casa in un momento importante per l’azienda che compie 30 anni.

“Tra le impressioni raccolte conoscendo la mia nuova realtà, sono rimasta stupita dalla capacità di innovarsi nel corso degli ultimi anni – esordisce Accardi -. Anche attraverso le acquisizioni (ben nove in circa sette anni) per una proposizione in grado oggi di seguire dati e utenti e proteggerli ovunque si trovino, con la parola chiave “adattabilità” al centro”.

L’evoluzione infrastrutturale digitale delle aziende oggi è in cima ai “must” nelle agende dei board. Check Point è chiamata ad aiutare partner ed organizzazioni a rispondere “anticipando le mosse degli attaccanti nella protezione di tutti gli asset”. Il punto è proprio “prevenire l’azione di chi attacca, lavorare sulla sensibilità per la cybersecurity e la consapevolezza per proteggere il bene primario dei dati”. In un contesto ancora più sfidante in relazione alle tematiche legate alle cyberwar in corso.

In collegamento da remoto interviene Gil Shwed, founder e Ceo Check Point, a focalizzare approccio e strategie: “E’ il momento di scalare il livello della cybersecurity, perché in un contesto in cui tutto converge verso il digitale – e l’intelligenza artificiale è divenuta parola chiave caratterizzante proprio questo 2013 – vediamo come persone, dati, device e ambienti siano sempre più connessi, e negli ambienti connessi proliferano gli attacchi e si intensificano con ordini di grandezza mai esperiti prima”.

Si parla di uno scenario che nella complessità vede il principale elemento di sfida. Per le aziende è difficile difendersi, “distinguere il ‘rumore’ dei falsi positivi dai veri attacchi, soprattutto perché le soluzioni di protezione non sono nate per lavorare insieme e questo è estremamente rischioso considerato come anche la sicurezza degli ambienti fisici dipenda sempre di più da quella degli ambienti digitali”. Reti (con IoT, OT, attacchi via email e agli endpoint), multicloud e utenti che lavorano da remoto sono i principali obiettivi di minacce mutevoli e rapide nella loro evoluzione, e per questo ancora più difficili da individuare.

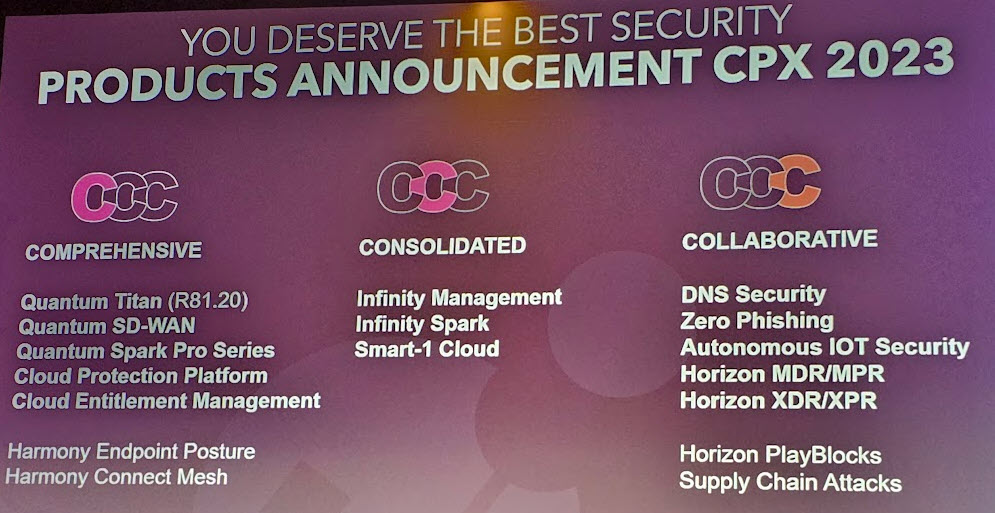

Ecco che, in particolare, Check Point individua allora tre caratteristiche chiave che devono distinguere la strategia di approccio per una cybersecurity e una difesa efficaci. Shwed: “E’ la strategia delle 3C. Per una difesa Comprehensive, Consolidated, Collaborative, (ovvero completa, consolidata e basata sulla collaborazione, Ndr.). Completa perché deve abbracciare tutti gli obiettivi dei vettori di attacco (cloud, reti, utenti), consolidata perché deve supportare la possibilità di gestire le operation di cybersecurity in un ambiente unico per tutto lo stack e collaborativa, nel senso che il coordinamento dell’azione deve basarsi su un unico ‘motore’, un’unica intelligenza condivisa e ‘Api based’ per la piena integrazione”. Integrazione che è quindi la vera “ricetta”.

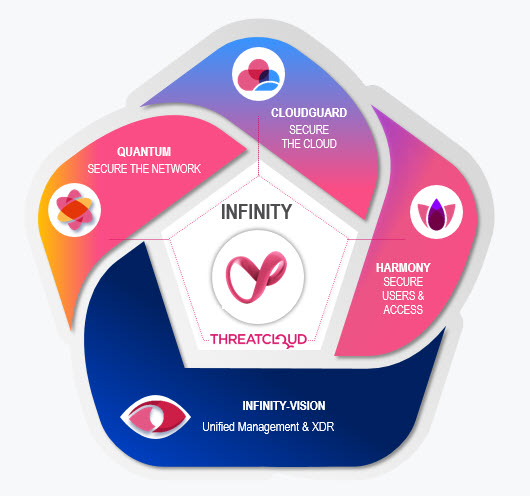

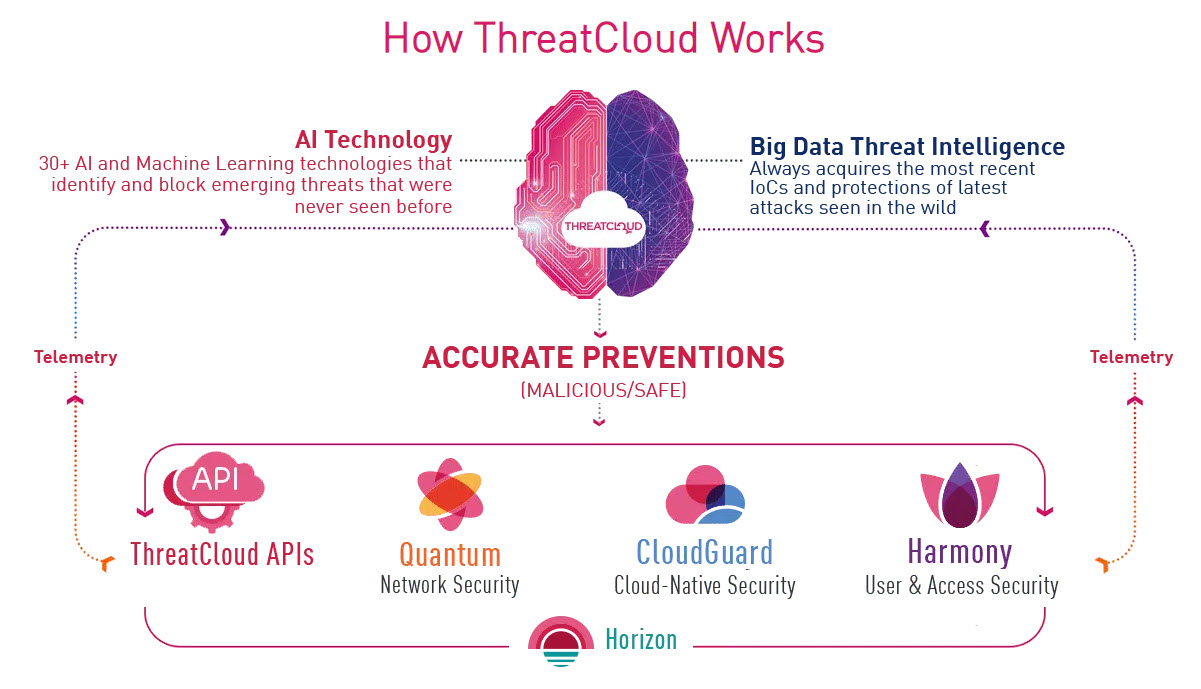

Il ‘rimedio‘ ad un’architettura patchwork, da evitare, arriva dall’approccio architetturale alla sicurezza Check Point Infinity, per la protezione preventiva contro gli attacchi avanzati. L’intelligenza ‘preventiva’ è fornita da Threatcloud potenziata dall’AI che, sulla scorta dei rilievi di centinaia di milioni di ‘sensori’ – resi comprensibili dai motori AI-based (circa 40 engine) e confrontati con i dati disponibili al team Check Point Research – è in grado di prendere oltre 2 miliardi di decisioni al giorno, prevedendo oltre 2,5 miliardi di attacchi ogni anno.

Infinity di fatto è quindi la declinazione tattica della strategia e beneficia di Threatcloud AI, “con cui si passa dai benefici del machine learning classico a quelli del deep learning“ per offrire la protezione necessaria attraverso un’unica console di gestione che correla centralmente un’ampia gamma di eventi tra tutti gli ambienti di rete, i servizi cloud e le infrastrutture endpoint, con le tecnologie di prevenzione preventiva delle minacce di Check Point che bloccano gli attacchi più sofisticati prima che possano infliggere danni e che sono per il networking le soluzioni Quantum, per il cloud CloudGuard e, per gli utenti e gli endpoint, Harmony.

Yaniv Schechtman, head of Product Management Threat Prevention, mette a fuoco la declinazione innovativa di Check Point che meglio esprime la strategia delle 3C e di cui proponiamo una chiave di lettura sintetica, a partire da Horizon Xdr/Xpr. Si tratta di una proposta di “comprehensive threat prevention” per la protezione di reti, endpoint, email e cloud, potenziata dalle capacità collaborative, di correlazione e intelligenti dell’AI.

Horizon Xdr/Xpr coniuga prevenzione e detection, previene attacchi complessi in cui eventi apparentemente benigni in diverse componenti si sommano a una minaccia critica per le organizzazioni. La piattaforma può impedire automaticamente la propagazione e la diffusione delle minacce all’interno dell’organizzazione e fornisce analisi forensi chiare come ulteriore convalida per l’utente SecOps. L’approccio “consolidato” promesso da Check Point è garantito dalla disponibilità di Horizon proprio sotto il dominio di Check Point Infinity Portal per la gestione unificata di tutti i prodotti. Prodotti cui si affianca la sfera rinnovata dei servizi.

In uno scenario in cui – come rileva un report World Economic Forum 2023 – l’86% dei leader aziendali ritiene probabile “un evento informatico catastrofico di vasta portata” nei prossimi due anni, ma allo stesso tempo, in un caso su tre, ritiene di non avere competenze di sicurezza informatica adeguate nei propri team, la neo-annunciata proposta di Infinity Global Services di Check Point mira a colmare questa lacuna con un’offerta end-to-end che aiuti le organizzazioni a prevenire le minacce avanzate, rispondere agli attacchi diffusi e migliorare le pratiche e i controlli di sicurezza informatica.

Si parla concretamente di trenta servizi proattivi su quattro pilastri principali: l’assessment (1) per rafforzare l’esperienza del team di un’organizzazione, dal professionista della sicurezza al Ciso con le valutazioni del rischio informatico e IoT, progetti di sicurezza del cloud ibrido e best practice zero trust; l’ottimizzazione (2) per integrare la prevenzione delle minacce nelle difese informatiche con una proposta Soc As a Service, di cyber resilienza As a Service, di sviluppo e ottimizzazione della sicurezza e di un Cspm cloud gestito; il controllo e la capacità di padroneggiare le nuove sfide (3) estendendo le capacità dei team con bootcamp sulla sicurezza del cloud, formazione dei Ciso, programmi di conoscenza informatica e sviluppo per i dipendenti ed infine la risposta migliorata (4) attraverso servizi progettati volti a migliorare le valutazioni di compromissione, assicurare l’efficacia dei test di penetrazione, consentire rilevamento e risposta gestiti nel modo più corretto. Di seguito il recap, per immagini di tutti i nuovi annunci.

© RIPRODUZIONE RISERVATA