Al Check Point <Secure>, l’azienda di cybersecurity incontra la community di partner, clienti e interessati, per fare il punto sulla portata dell’impatto della pandemia. Il consueto evento annuale, per questa edizione in virtuale, è l’occasione per delineare le vulnerabilità che mettono a rischio il business delle imprese e per definire le migliori strategie di protezione, ipotizzando anche gli scenari prospettici.

L’incontro con il management italiano di Check Point Software è un momento di condivisione di questa visione futura e di come la sicurezza informatica possa trovare un adattamento a questo contesto trasformato.

L’impatto della pandemia sulla sicurezza

“Nel corso di questo periodo di emergenza abbiamo assistito sostanzialmente a tre dinamiche prevalenti – esordisce Marco Urciuoli, country manager Check Point Italia -: lo spostamento repentino di molte aziende verso lo smart working, con imprese soprattutto enterprise costrette a mettere al sicuro fino al 99% del personale in remoto; un maggiore focus sulla customer centricity che premia l’empatia e rende ancora più attuale il tema della centralità del cliente; e l’accelerazione esponenziale della digital transformation che apre possibilità ma anche nuovi nodi da risolvere nell’immediato”.

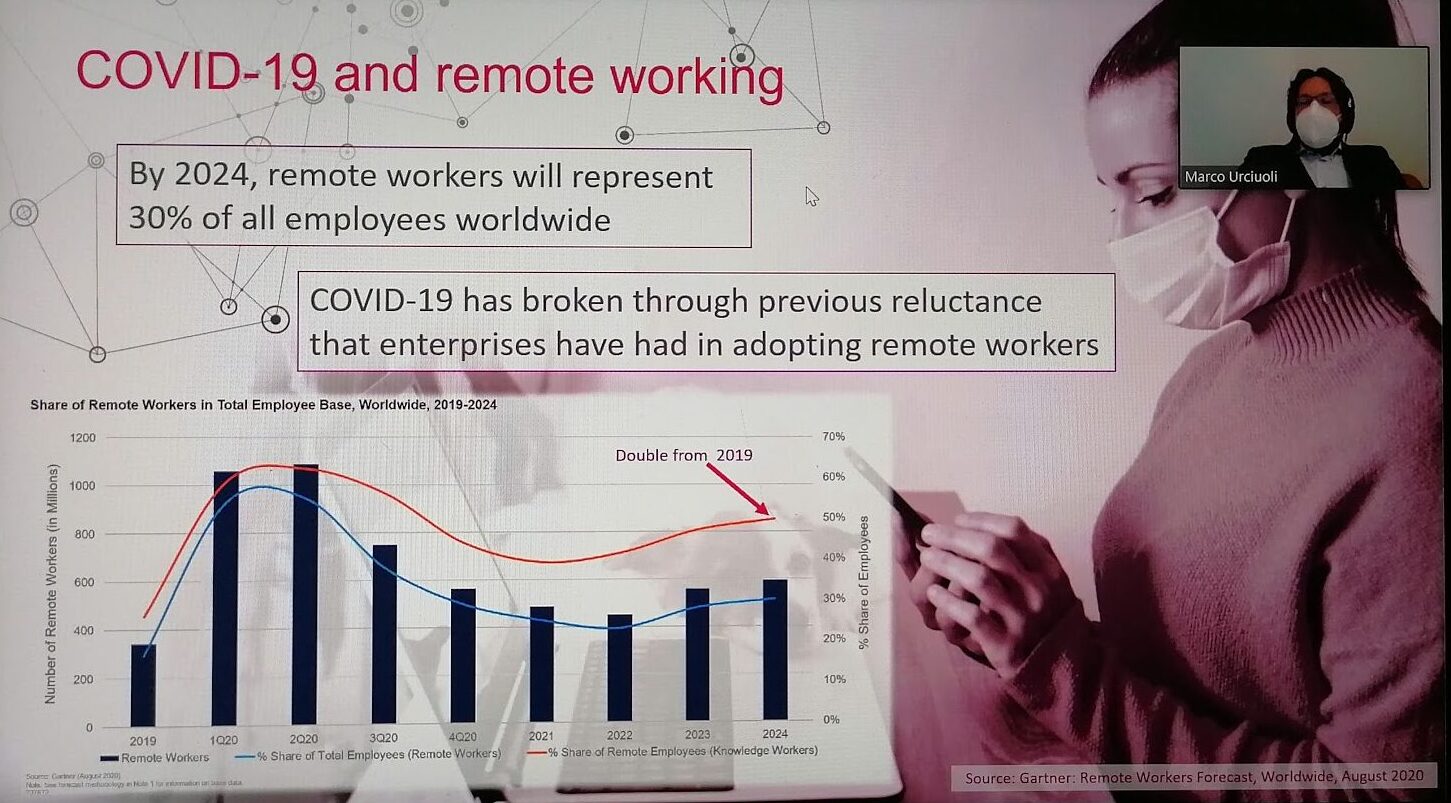

Trasformazioni che creano una nuova normalità rispetto alla quale non si torna indietro, come confermano i dati. Tra questi: Gartner prevede che nel 2024 il 30% dei lavoratori a livello globale sarà in remote worker; un’indagine di Check Point rileva come il 96% degli intervistati ritenga che le modifiche indotte dalla pandemia siano qui per rimanere.

Il cambiamento in atto impatta sulle infrastrutture IT delle aziende. Lo smart working (Urcioli parla anche di “South working” come “fenomeno collaterale dell’emergenza”) porta a un aumento nella domanda di Vpn, di tool di collaborazione a distanza, come Zoom, con uno sviluppo ancora più ponderante, a una sempre maggiore prevalenza dei mobile device. La digitalizzazione accelerata ha generato in lockdown e sta tuttora generando un’impennata di investimenti per l’adozione di tecnologie cloud, agili, e sistemi di rete per aumentare le performance. “In questo contesto il perimetro è ovunque e serve una nuova mentalità di business sulla sicurezza, che si approcci alla cybersecurity in modo sistemico – sottolinea Urcioli -. Per il futuro prevediamo un riavvicinamento a una situazione pre-pandemia, ma in forma ibrida, impregnata delle nuove tecnologie che sono state introdotte e non verranno più abbandonate”.

Il nuovo scenario delle minacce

“Il cambiamento epocale dettato dall’emergenza spalanca infinite opportunità ma apre al contempo nuove porte di accesso ai processi e alle vulnerabilità – afferma David Gubiani, regional director SE Emea Southern di Check Point- e dover mantenere l’operatività fornendo servizi da remoto, spesso senza un’adeguata implementazione, crea nuove falle nella sicurezza. Nonostante la tecnologia di difesa sia evoluta, il modo in cui gli attacchi vengono innescati è sempre la stessa e fa leva sugli errori umani; ecco perché fondamentale è anche l’investimento sulla formazione dei dipendenti”, sottolinea il manager, che illustra il trend crescente delle minacce.

Si registra infatti in questi ultimi mesi un’impennata di cyberattacchi (sono 210.000 a settimana), soprattutto legati al phishing (nel 94% dei casi), tuttora uno dei mezzi più validi per infettare un maggior numero di macchine e studiare attacchi successivi. Il ransomware (ogni 14 secondi si scatena un attacco) è stato un successo per la criminalità informatica perché nella maggior parte dei casi ha costretto al pagamento del riscatto, soprattutto da parte delle Pmi. Le analisi di Check Point evidenziano come su questa minaccia i criminali si siano evoluti per monetizzare facendo leva sulla Double Extortion e sull’aspetto psicologico della sottrazione dei dati ai fini della pubblicazione; tra i più colpiti proprio in piena emergenza, ospedali e reti pubbliche.

Tra le cause principali di questa impennata di attacchi – ribadisce Gubiani -, la videoconferenza, “divenuta per molti aspetti invadente”, che sovrappone alla rete aziendale strumenti utilizzati fuori dalla rete, espandendo la superficie di esposizione alle minacce. Ma l’elemento più vulnerabile in assoluto è l’Iot, “la chiave di accesso alle nostre case, vulnerabile per definizione. A milioni di device IT si contrappongono infatti miliardi di dispositivi IoT, in un ambiente esponenzialmente più esposto, e se nell’IT la sicurezza è povera, nell’IoT è totalmente assente, causa anche l’impossibilità di installare patch con procedure di autenticazione standardizzate per il mercato di massa”.

Gubiani delinea anche alcune prediction sugli ambiti che saranno più sensibili agli attacchi nei prossimi mesi: nel target del crimine informatico, sempre più vulnerabili, le aziende farmaceutiche, soprattutto in questa fase di ricerca del vaccino; le aziende che gestiscono la formazione in remote learning; i network mixati, multicloud, hybrid cloud con vecchie e nuove tecnologie che si approcciano al cloud; gli ambiti elettorali, specialmente negli Usa in questo momento; le botnet; e infine il 5G che ancora in fase di sperimentazione sarà il nuovo eldorado per gli attaccanti diventando sicuramente parte della struttura critica.

Verso un futuro meno complesso

Gli strumenti prioritari per gestire questa nuova normalità che Check Point rileva sono: il rafforzamento della sicurezza della rete e concentrazione sulla prevenzione delle minacce (79%), l’implementazione dell’IT/OT security (50%), l’adozione di soluzioni per la protezione dei dispositivi mobile (43%), la focalizzazione sul consolidamento delle soluzioni per eliminare i punti ciechi (39%) e la protezione dell’infrastruttura cloud (29%).

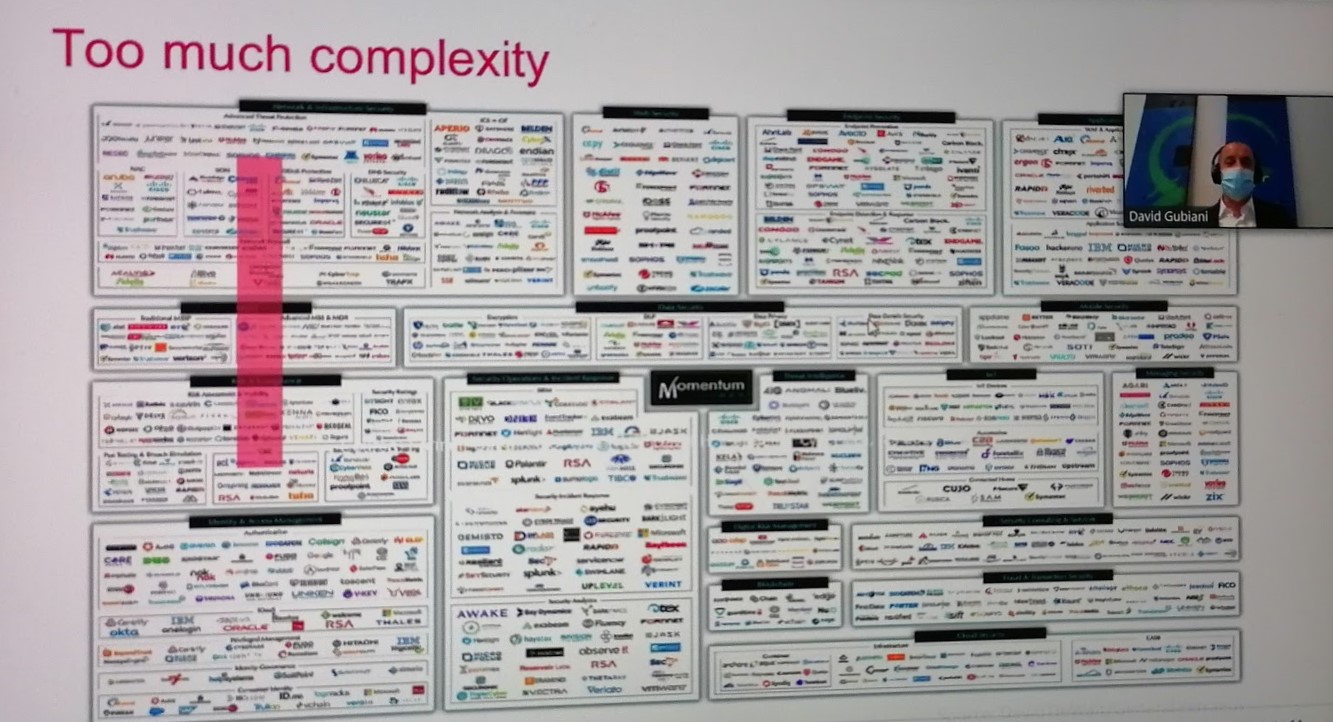

“Adottare un approccio cyber molto più diffidente” è il suggerimento di Gubiani, “in un futuro dove aumenta l’esigenza di una sicurezza gestita secondo un modello di Security as a service. Una tradizione radicata nel nostro sviluppo, soprattutto a favore delle Pmi che richiedono supporto, anche sulle normative. Oggi poi, molto più di prima è il momento di parlare di consolidamento, per superare la complessità, con soluzioni che si aggregano per rendere sempre più fruibili le nostre piattaforme”.

© RIPRODUZIONE RISERVATA