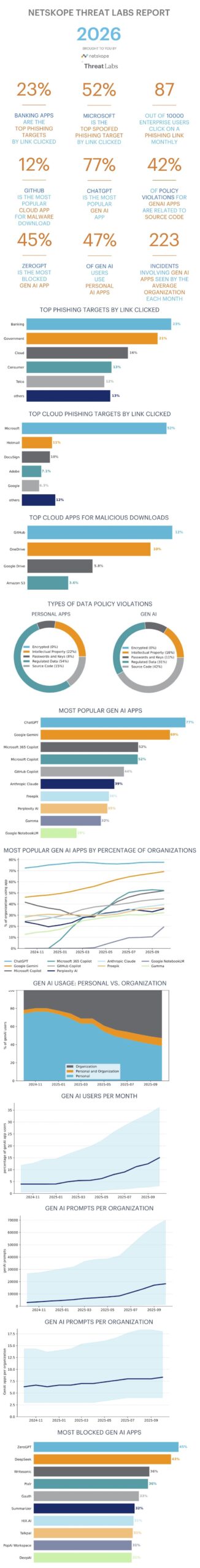

Il 2025 si è chiuso con un dato allarmante: l’adozione crescente degli strumenti di intelligenza artificiale generativa nelle aziende sfugge al controllo dei team di sicurezza, ed alimenta un fenomeno diffuso di shadow AI con relativi rischi legati alla perdita di dati.

È quanto emerge dal nuovo Cloud and Threat Report 2026 che è giunto alla sesta edizione e, redatto da Netskope Threat Labs, offre una fotografia dettagliata del modo in cui AI e cloud stanno trasformando i comportamenti degli utenti e introducendo nuove superfici di rischio. Le informazioni del report si basano su dati di utilizzo anonimizzati raccolti tra il 1 ottobre 2024 e il 31 ottobre 2025, provenienti da milioni di utenti aziendali in tutto il mondo protetti dalla piattaforma di sicurezza Netskope One.

Violazioni delle policy sui dati e GenAI

Secondo questi numeri, le violazioni delle policy sui dati legate alla GenAI sono più che raddoppiate nel corso del 2025 rispetto all’anno precedente. Un incremento che si traduce in una media di 223 tentativi mensili per organizzazione di inserimento di dati sensibili — come proprietà intellettuale, codice sorgente e credenziali — direttamente nei prompt o nei caricamenti verso strumenti di AI generativa. Il dato sottolinea come, nonostante gli sforzi di governance IT, l’uso disinvolto di strumenti AI non autorizzati sia ormai radicato nei flussi di lavoro quotidiani dei dipendenti. E se da un lato si registra una maggiore consapevolezza rispetto ai rischi, dall’altro l’adozione di contromisure efficaci fatica a tenere il passo con l’evoluzione del fenomeno.

A livello globale, la percentuale di lavoratori che utilizzano strumenti di GenAI su base mensile è triplicata, raggiungendo il 15%. Allo stesso tempo, il numero di prompt generati è cresciuto di sei volte, passando da una media di 3mila a oltre 18mila prompt al mese per azienda, con picchi superiori a 70mila prompt nelle realtà più attive. Netskope rileva anche che il numero di strumenti GenAI monitorati è quintuplicato nel giro di dodici mesi, superando quota 1.600, segno di una proliferazione di tool e applicazioni spesso sconosciuti o non autorizzati dai reparti IT.

Una delle problematiche più evidenti riguarda l’uso di account personali di AI sul posto di lavoro. Ben il 47% degli utenti che accedono alla GenAI lo fanno tramite account non aziendali, su cui i team di sicurezza non hanno visibilità né capacità di enforcement. Anche se in calo rispetto al 78% registrato l’anno precedente, il dato rimane elevato e rappresenta un serio problema per la protezione dei dati sensibili. Parallelamente, quasi un lavoratore su tre (31%) utilizza regolarmente applicazioni cloud personali per caricare documenti e informazioni di lavoro, ampliando ulteriormente la superficie esposta a possibili fughe di dati. Di conseguenza, circa il 60% degli incidenti attribuiti a minacce interne coinvolge in qualche forma l’uso di cloud personali, che sfuggono completamente ai controlli tradizionali.

Data loss prevention, le aziende sono indietro

Il report mette anche in luce i limiti attuali dell’infrastruttura di protezione dei dati. Solo la metà delle aziende analizzate ha implementato strumenti Dlp (data loss prevention) per monitorare e prevenire l’uso improprio dei dati tramite strumenti di GenAI. Questo significa che una percentuale consistente delle organizzazioni non è in grado di rilevare in tempo reale l’eventuale fuga di informazioni riservate attraverso prompt AI o caricamenti diretti. Inoltre, quasi una su quattro (23%) non dispone nemmeno di controlli in tempo reale per monitorare la perdita di dati via cloud personali, lasciando ampi margini d’azione a chi — volontariamente o per errore — potrebbe compromettere informazioni critiche. Nel commentare i risultati, Ray Canzanese, director di Netskope Threat Labs, sottolinea l’urgenza di un ripensamento delle policy: “L’adozione del cloud e dell’AI sta trasformando i sistemi e i comportamenti, introduce nuovi rischi che molti team di sicurezza cercano di comprendere e gestire. È urgente aggiornare policy e strumenti esistenti come il Dlp, per trovare un equilibrio tra innovazione e sicurezza”.

Phishing e malware nascosti, tecniche ancora efficaci

Ma la minaccia non riguarda solo la protezione dei dati sensibili. Il comportamento degli utenti in risposta a phishing e malware continua a rappresentare una vulnerabilità concreta. Sebbene nel 2025 la suscettibilità complessiva sia diminuita del 27% rispetto al 2024, Netskope segnala che ogni mese 87 utenti su 10.000 cliccano ancora su link di phishing. Un dato che evidenzia come, anche con una maggiore consapevolezza, le tecniche di social engineering restino efficaci. Le campagne di phishing mirano al furto di credenziali cloud. Gli attaccanti sfruttano pagine di login false, applicazioni malevole OAuth capaci di aggirare le credenziali e l’autenticazione a più fattori, e l’impersonificazione di brand noti per colpire utenti fiduciosi.

Microsoft è il brand più utilizzato nelle campagne di phishing, con il 52% dei clic totali attribuiti a falsi portali relativi ai suoi servizi cloud. Seguono Hotmail (11%) e DocuSign (10%), mentre per le campagne al di fuori del perimetro cloud, dominano quelle orientate al furto di credenziali bancarie (23%) e dati governativi (21%), entrambe considerate tra le più redditizie dagli attaccanti.

Il report analizza anche l’andamento delle campagne malware, che mostrano una capacità crescente di infiltrarsi negli ambienti cloud aziendali sfruttando piattaforme comunemente usate dai lavoratori. I criminali informatici diffondono file infetti attraverso servizi fidati prima che i provider riescano a rimuoverli, approfittando della fiducia implicita degli utenti nei confronti di strumenti familiari. In particolare, GitHub è risultato il servizio cloud più abusato per la diffusione di malware, con il 12% delle organizzazioni che rileva mensilmente esposizioni attraverso questa piattaforma. Seguono Microsoft OneDrive (10%) e Google Drive (5,8%), evidenziando come i workflow digitali quotidiani siano sempre più sfruttati come canale di attacco.

© RIPRODUZIONE RISERVATA